le site Richelieu de la bibliothèque Nationale de France

Introduction: Transmettre et partager la connaissance

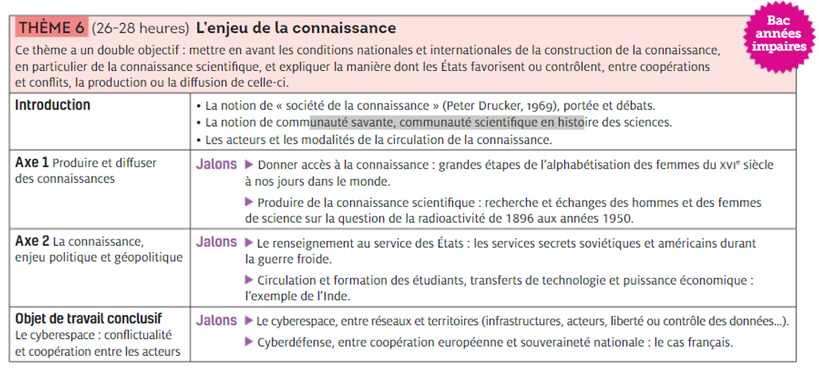

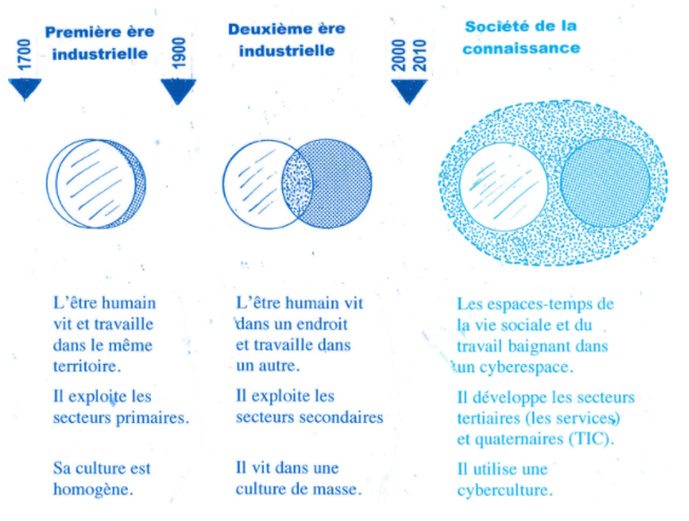

1. La notion de « société de la connaissance »

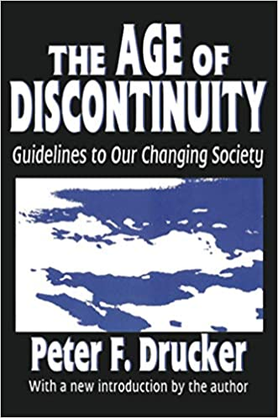

. Pourquoi Peter Drucker ?

. Une notion en discussion depuis les années 1940

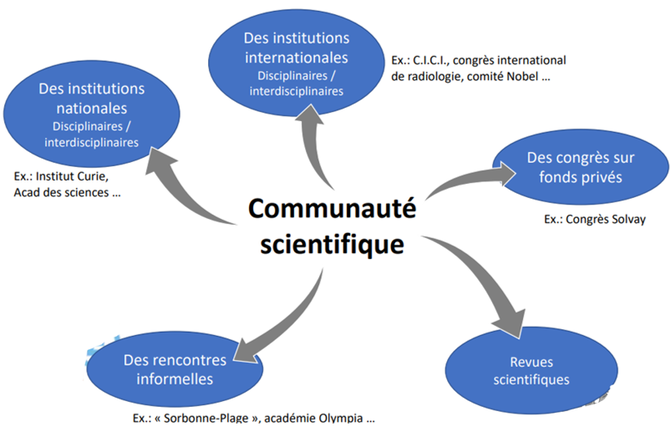

2. La notion de « communauté savante »

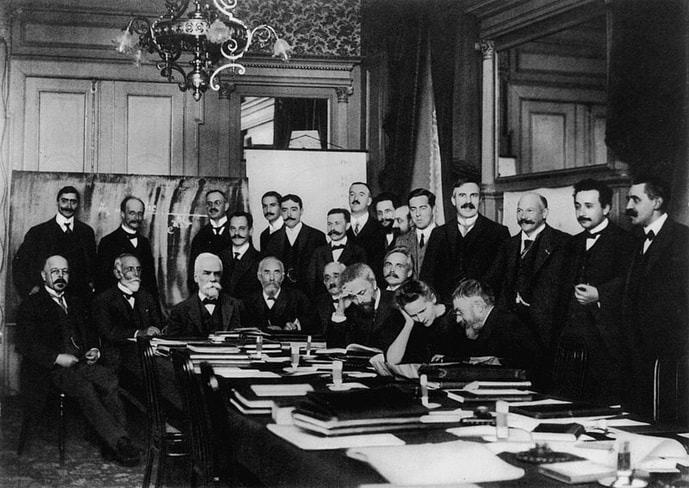

cliquer sur la photo pour télécharger la ressource

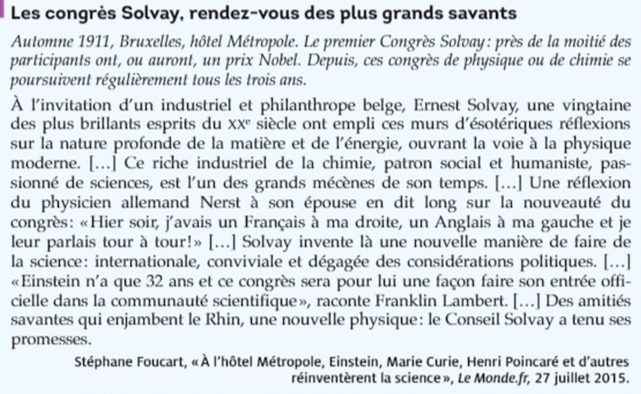

Les participants du premier congrès Solvay, tenu du 30 octobre au 3 novembre 1911 à l’hôtel Métropole à Bruxelles, portant sur la théorie du rayonnement et des quanta. Assis à droite : Marie Curie et Henri Poincaré ; debout à droite : Albert Einstein et Paul Langevin.

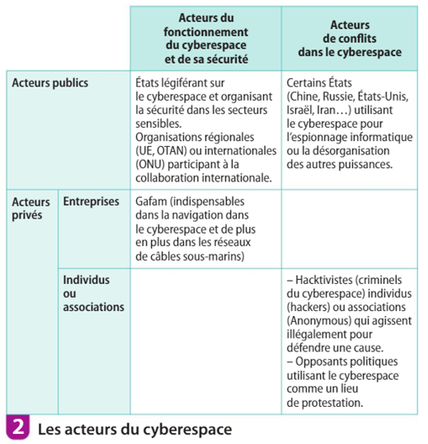

3. Les acteurs et les modalités de la circulation de la connaissance

A) Produire et diffuser des

connaissances

A) Produire et diffuser des

connaissances

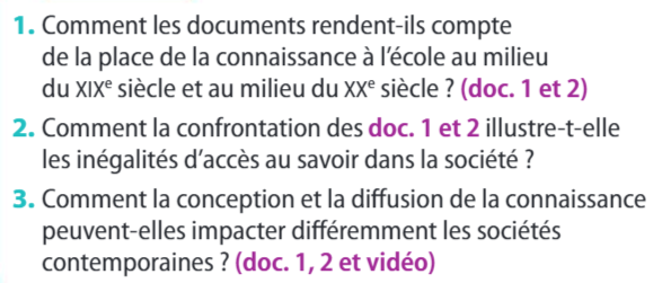

Pourquoi la production et la diffusion des connaissances constituent-elles des enjeux de développement majeurs pour les États et les sociétés ?

1. Donner accés à la connaissance : l’alphabétisation des femmes du XVIe siècle à nos jours

a) contexte : l'alphabétisation des femmes...

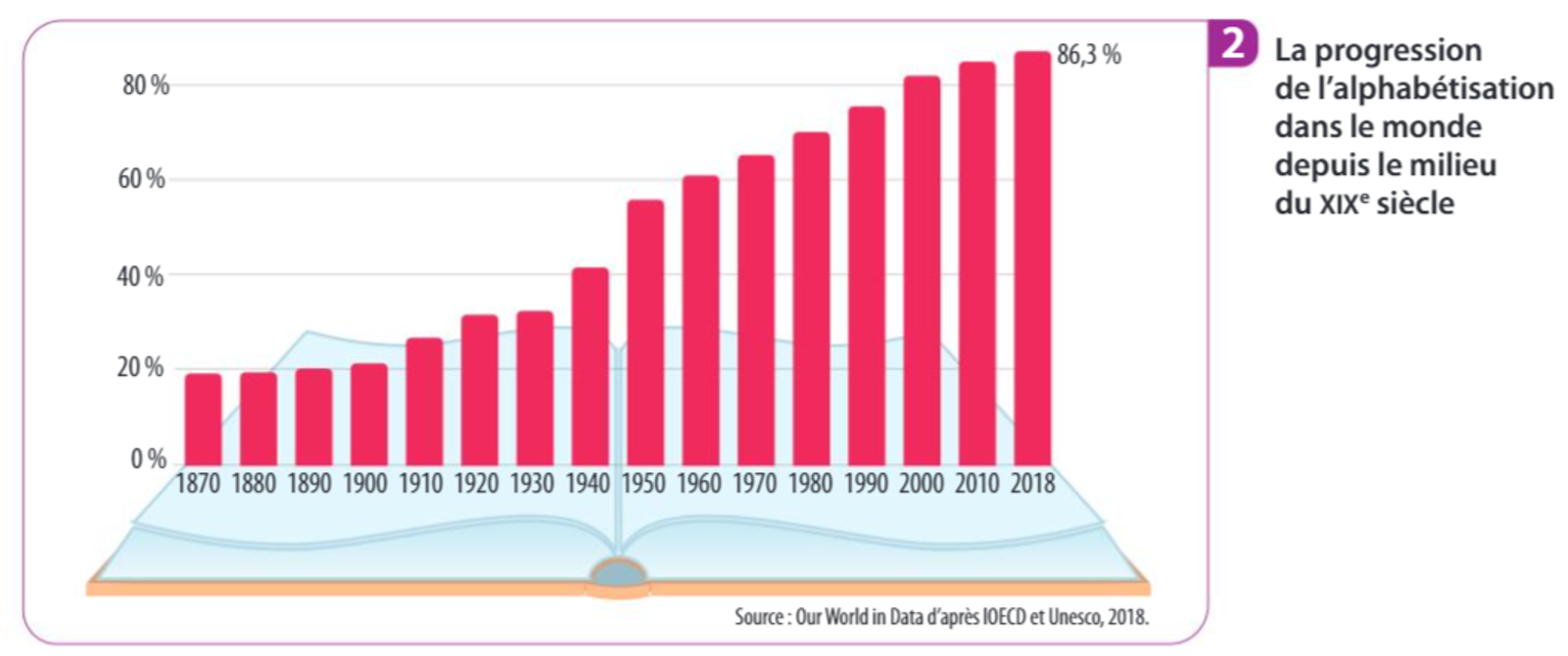

Donner accès à la connaissance est la première étape essentielle afin de pouvoir parvenir à la réalisation d’une société de la connaissance, assurer un développement économique pérenne et approfondir la démocratisation des États.

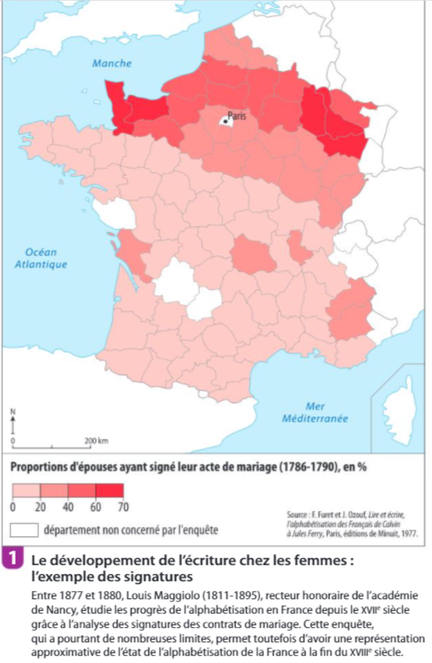

b) l'alphabétisation des femmes en France depuis l'époque moderne

A travailler avec le corpus documentaire donné

|

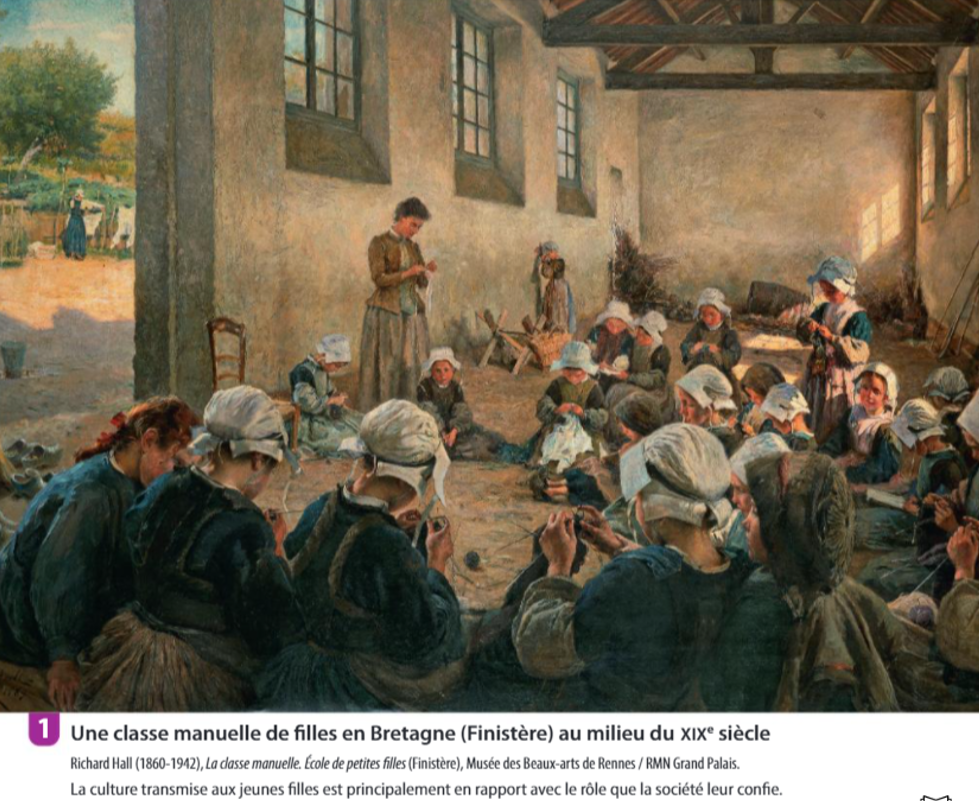

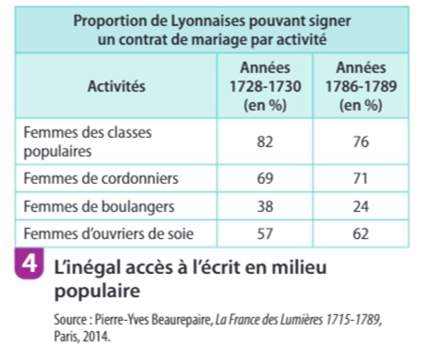

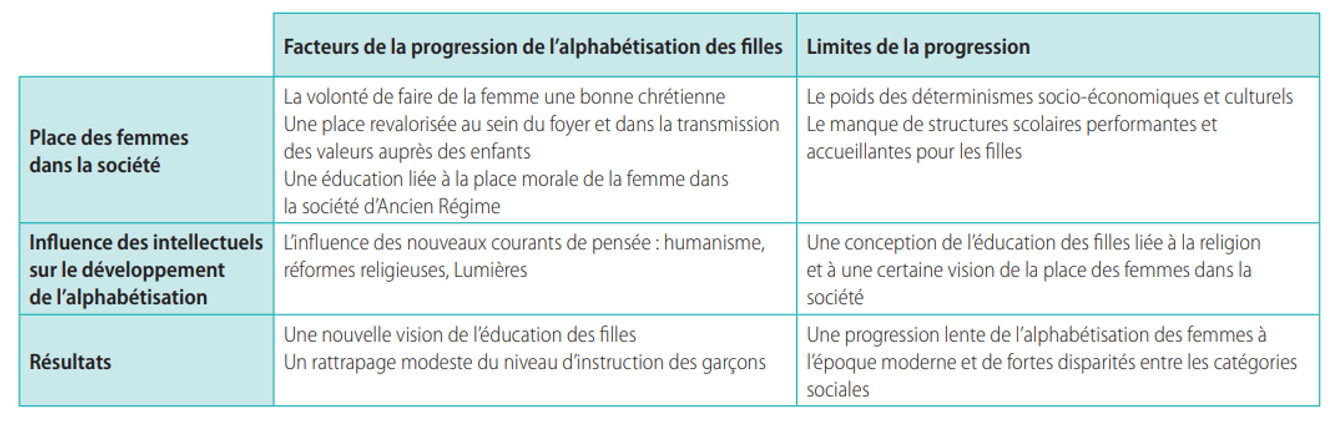

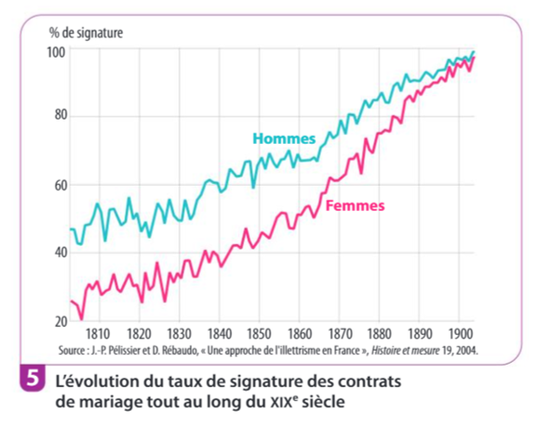

L’éducation des femmes est un véritable enjeu à l’époque moderne, sa progression reste très lente. Jean-Louis Vivès (doc. 1) et Fénélon (doc. 2) avancent des arguments en rupture avec leur temps car en faveur de cette éducation. Malgré leurs écrits, la distinction par sexe des contenus d’enseignement restera longtemps vivace : les filles restent destinées au rôle de maîtresse du foyer. Pour Condorcet (doc. 3), l’égalité des filles et des garçons dans l’éducation est pourtant une nécessité si l’on souhaite consolider les héritages de la Révolution française. Dans ce contexte, les doc. 2 et 4 nuancent la portée de ces idées : le tableau de la petite école (doc. 2) illustre la pauvreté concrète des conditions matérielles de l’enseignement sous l’Ancien régime (cursus maigres et trop discontinus, absence de régularité dans la fréquentation des enfants pauvres, disparité entre les différents corps de métier). Le tableau statistique (doc. 5) montre la très grande inégalité d’accès à l’écrit dans les milieux populaires de Lyon, marque d’une lente diffusion de l’alphabétisation des femmes entre le début et la fin du XVIIIe siècle. |

Du XVIe à la fin du XIX e siècle, l’éducation féminine va beaucoup progresser en France mais en étant :

- chrétienne (assurée par des établissements religieux spécialisés sur le créneau de l’éducation)

- séparée de celle des garçons (non mixité)

- différente et moins développée que celle des garçons (sans latin) car cette alphabétisation ne doit déboucher que sur le mariage et un mariage dans lequel la femme obéit à son époux, en général plus âgé, ne travaille pas, tient le ménage, les finances et commande à des domestiques !

- réservée aux milieux de la noblesse, de la bourgeoisie commerçante, de certains milieux d’artisans et de paysans aisés .

|

Cette instruction des filles est liée au développement des « congrégations d’enseignement féminin » à partir du XVIIe siècle qui créent en fait des pensionnats religieux pour jeunes filles (ces « couvents ») dont on découvre l’existence dans la littérature du XVIIIe et du XIX e siècle où l’on rencontre beaucoup d’héroïnes bonnes à marier qui sortent de telles institutions que ce soit dans les Liaisons dangereuses de Chaderlos de Laclos (1782) (le personnage de Cécile de Volanges), dans les Misérables de Victor Hugo (1862) (le personnage de Cosette), dans Madame Bovary de Flaubert (1857) (le personnage d’Emma Rouault, fille d’un riche fermier normand, élevée au couvent qui épouse Charles Bovary). Parmi ces congrégations d’enseignement féminin remontant au XVII e siècle on peut citer Les Ursulines et les Visitandines. Ces établissements religieux vont être supprimés à la Révolution et leurs biens confisqués mais ils vont progressivement renaître à la Restauration (1815) et continuer leur œuvre de scolarisation des filles en pensionnat jusqu’après la Seconde Guerre mondiale. |

|

Le XIXe siècle, au contraire de l’époque moderne, est le temps de l’accélération de l’alphabétisation des filles. C’est avec la Révolution française et le développement d’une administration scolaire que l’on voit naître un véritable service public scolaire sur le territoire français, lequel se libère progressivement de la tutelle de l’Église catholique (le contenu des programmes se détache du message des Évangiles). |

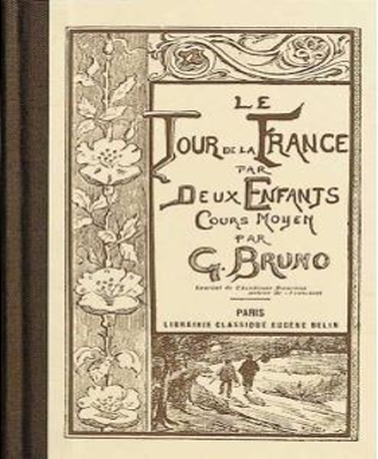

C’est sous l’impulsion des lois Ferry et Falloux (doc. 1) ; lesquelles permettent le succès de l’enseignement en France, qu’une croissance rapide de l’alphabétisation est rendue possible. Néanmoins des critiques et des réticences s’expriment dans les milieux conservateurs et catholiques (doc. 3) : l’école laïque et mixte transformerait les élèves en âne.

|

La question de la mixité se pose d’ailleurs très tôt, et fait l’objet de nombreux débats dans les pays occidentaux. Ferdinand Buisson prend ainsi position, dans son fameux Dictionnaire de pédagogie, pour la mixité scolaire qu’il appelle « co-éducation des sexes ». Enfin, le doc. 5 présente les résultats de cette politique volontariste d’alphabétisation des enfants, et notamment des filles, tout au long du XIXe siècle en France. L’indicateur principal, comme pour l’époque moderne, reste la signature des contrats de mariage. Les deux courbes finissent par se rejoindre, l’alphabétisation des filles rattrapant celle des garçons. Le document insiste sur le succès de cette politique puisque la quasi-totalité des Françaises et des Français en 1900, savent signer leur contrat de mariage. |

L’alphabétisation progressive des femmes en France, de l’époque moderne au XIXe siècle, n’a pas fait disparaître un enseignement spécifiquement féminin. L’égalité des sexes devant l’instruction mise en place par la loi Ferry de 1882 ne signifie pas pour autant les mêmes contenus d’enseignement. En premier lieu, les filles restent entre elles, il n’est jamais question de mixité à l’école primaire pendant cette période. Si elles bénéficient d’un enseignement commun avec les garçons, les programmes prévoient des cours spécifiques : en primaire, cours de couture et de cuisine pour les filles, travaux du fer et du bois pour les garçons ; au lycée, les filles sont dispensées de latin, de grec et de philosophie et n’ont qu’une initiation aux sciences. De plus, le certificat d’études prévoit des épreuves distinctes à l’oral pour les filles et les garçons.

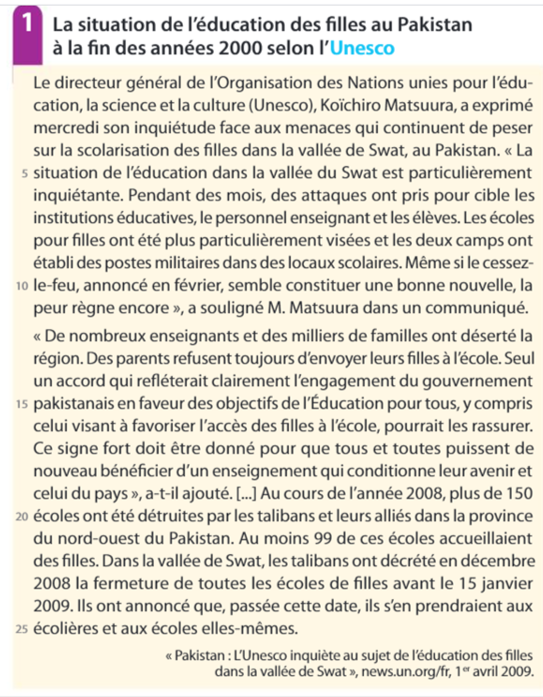

C. Les enjeux de l’alphabétisation des femmes dans le monde contemporain

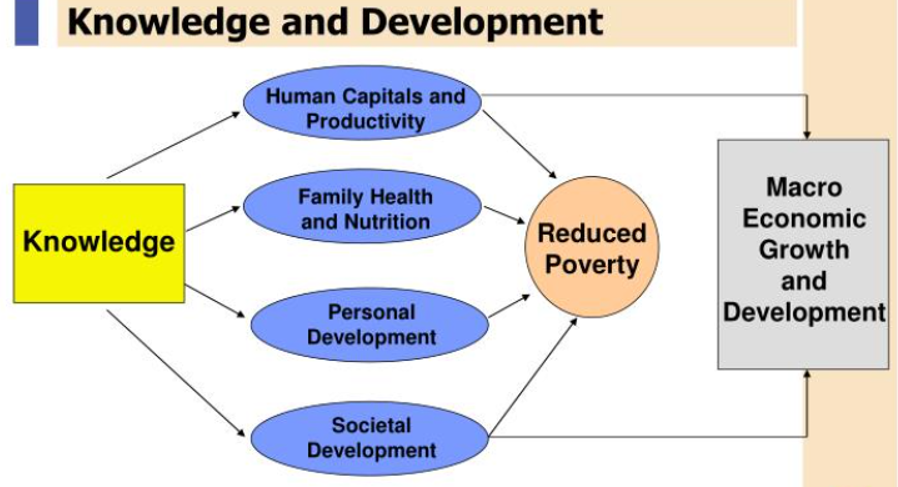

Pourquoi l’alphabétisation et l’accès à l’éducation des femmes constituent-ils un défi fondamental pour le développement ?

|

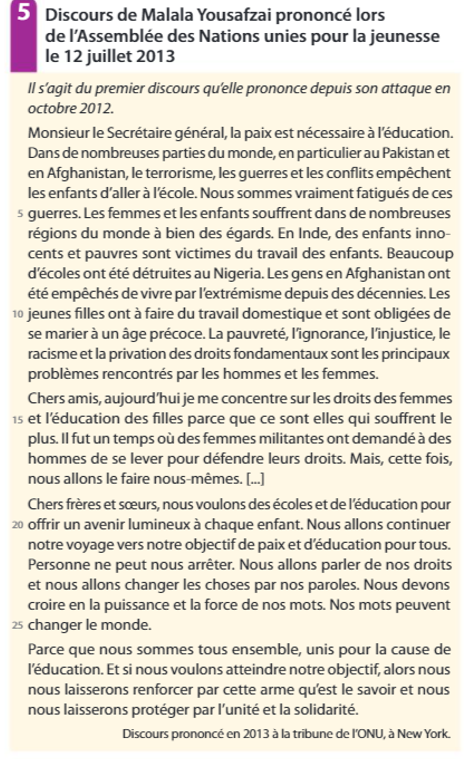

Figure devenue emblématique dans les années 2010, Malala Yousafzai. permet d’appréhender le combat contemporain pour l’éducation des filles dans certaines régions du monde

Icône du combat mené pour accéder à l’éducation, son histoire incarne les difficultés que connaissent les filles pour aller à l’école et apprendre dans le Nord du Pakistan. La vallée du Swat, où elle est née et a grandi, est alors soumise aux attaques incessantes des Talibans venus d’Afghanistan. De nombreux attentats sont commis contre les écoles et, plus particulièrement, celles qui accueillent des filles. En 2012, Malala est sérieusement blessée au cours de l’un d’eux. |

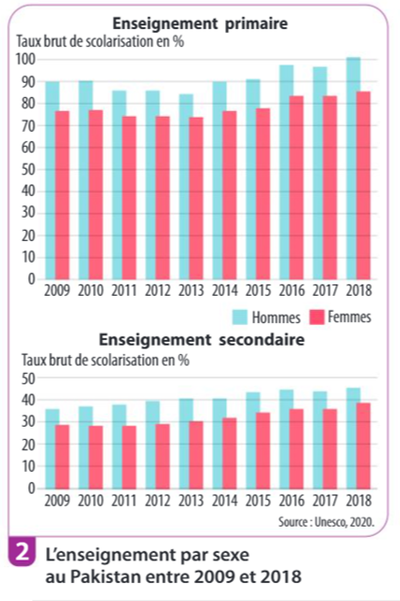

Malala est issue d’une famille aisée et son père est un militant anti-Talibans. Ses revendications portent sur un égal accès des filles et des garçons à l’école, mais aussi sur la possibilité pour tous les enfants du monde de pouvoir aller à l’école. C’est d’après elle la seule condition pour lutter contre la pauvreté dans le monde sur le long terme. On remarque que le discours de la jeune fille a des résultats positifs sur la situation scolaire du Pakistan.

Les taux bruts de scolarisation des garçons et des filles remontent à partir de 2014. Cependant l’écart entre les deux taux peine à se réduire, indicateur d’une réelle difficulté à établir l’égalité scolaire entre filles et garçons au Pakistan. |

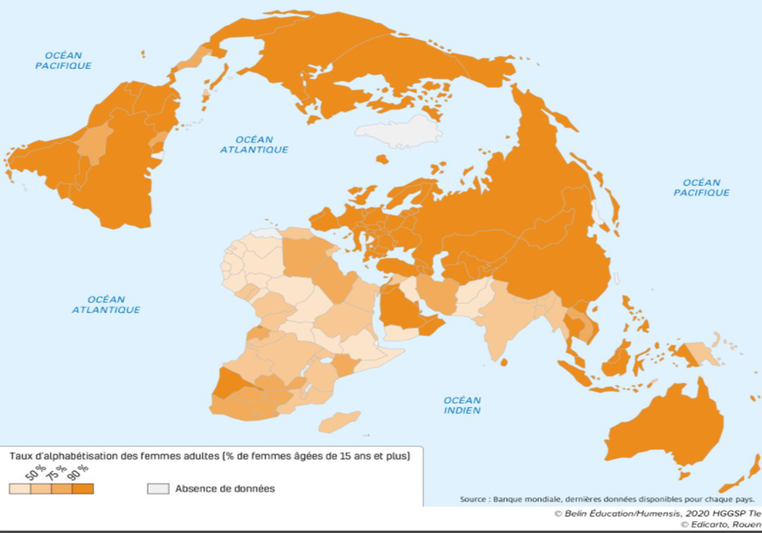

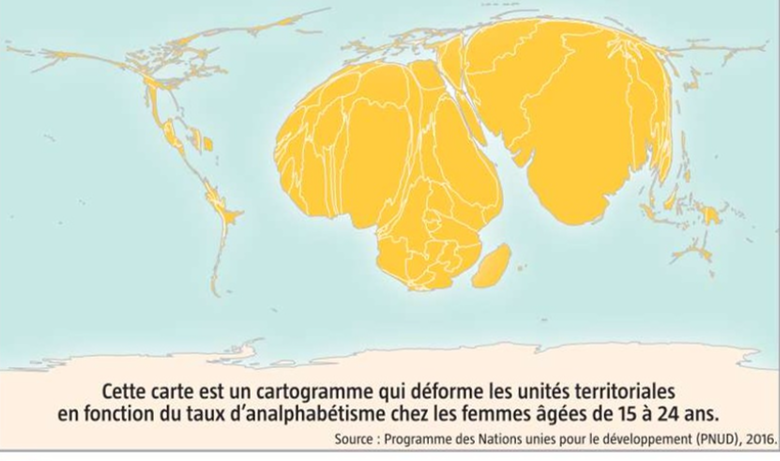

Les espaces marqués par un très fort analphabétisme des femmes se trouvent principalement en Afrique sahélienne et centrale, au Moyen-Orient et dans le sous-continent indien. En dehors de ces zones on trouve quelques cas isolés, notamment en Amérique avec le Guyana, le Guatemala, la Bolivie ou Haïti par exemple. Le document 1 met en exergue les cas du Nigeria, de l’Éthiopie, de l’Afghanistan, du Pakistan, de l’Inde et du Bangladesh. La plupart de ces États font partie des pays les moins avancés (PMA) ou sont des États qui présentent un faible niveau de développement avec un indice de développement humain très bas

On note toutefois le cas particulier de l’Inde, un des nouveaux géants de la mondialisation, grand pays émergent et 5e produit intérieur brut au monde, qui ne parvient toutefois pas à se débarrasser de certains maux qui traduisent les fortes inégalités qui le caractérisent, et notamment un très fort analphabétisme des femmes.

On note toutefois le cas particulier de l’Inde, un des nouveaux géants de la mondialisation, grand pays émergent et 5e produit intérieur brut au monde, qui ne parvient toutefois pas à se débarrasser de certains maux qui traduisent les fortes inégalités qui le caractérisent, et notamment un très fort analphabétisme des femmes.

|

L’analphabétisme des femmes s’explique par une conjonction de facteurs. Ils sont d’abord économiques. La pauvreté et le faible niveau de développement, des frais de scolarité parfois élevés font que l’éducation des garçons est privilégiée au détriment de celle des filles. Ils sont ensuite socioculturels et religieux : le mariage précoce des filles, le travail domestique des jeunes filles qui aident à la maison, le tabou des règles qui privent les filles d’école pendant cette période. Ils tiennent enfin à l’offre scolaire parfois insuffisante ou mal adaptée : distance du foyer à l’école, absence de personnel enseignant féminin qui peut poser problème notamment dans les pays musulmans.

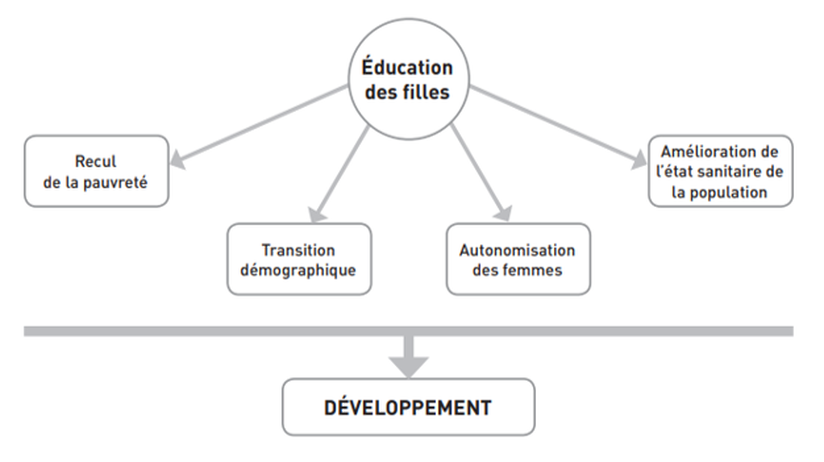

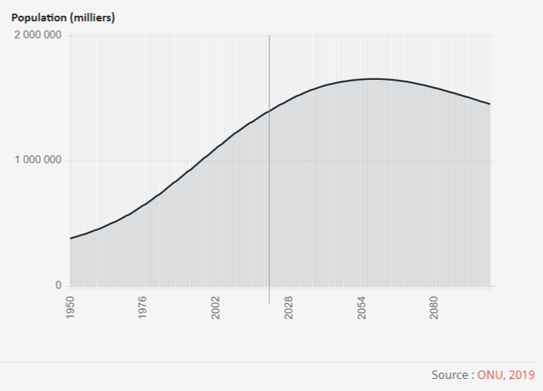

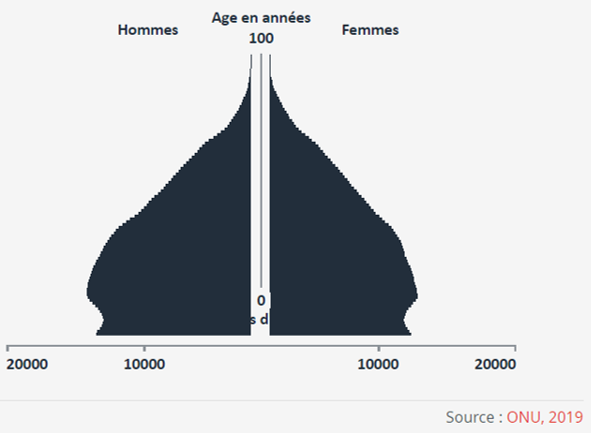

L’alphabétisation des femmes a des conséquences vertueuses dans bien des domaines et contribue activement au développement des États. Elle permet en effet de faire reculer la pauvreté, d’améliorer l’état sanitaire de la population en faisant notamment baisser la mortalité infantile ; elle accélère également la transition démographique. Elle se traduit enfin par une plus grande autonomisation des femmes et renforce leur rôle dans les sociétés concernées. |

2. Produire de la connaissance scientifique : recherche et échanges des hommes et des femmes de science sur la question de la radioactivité (de 1896 aux années 1950)

a. les pionniers de la radioactivité

|

Henri Becquerel découvrit par hasard la radioactivité alors qu’il menait des recherches sur la phosphorescence. La radioactivité est un phénomène physique par lequel des noyaux d’atomes instables se transforment spontanément en d’autres atomes en émettant notamment de l’énergie sous forme de rayonnement. En 1896, le physicien Henri Becquerel découvre que l’uranium émet un rayonnement naturel spontané, diffèrent des rayons X. (voir vidéo ci-dessus) |

Le doc ci dessous va servir de base au déroulé du cours:

Dans un 1er temps, il est nécessaire de remettre le doc dans son contexte

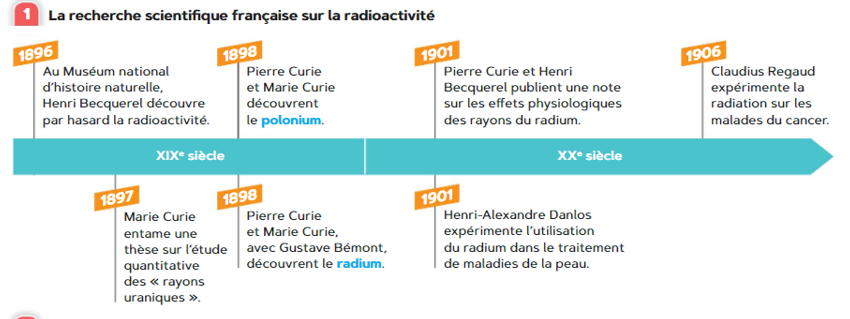

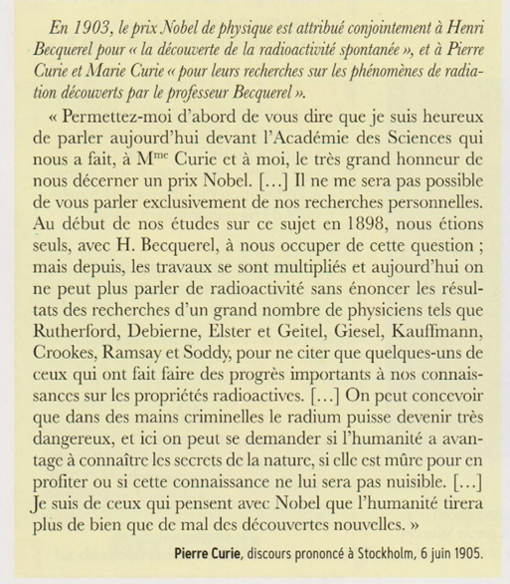

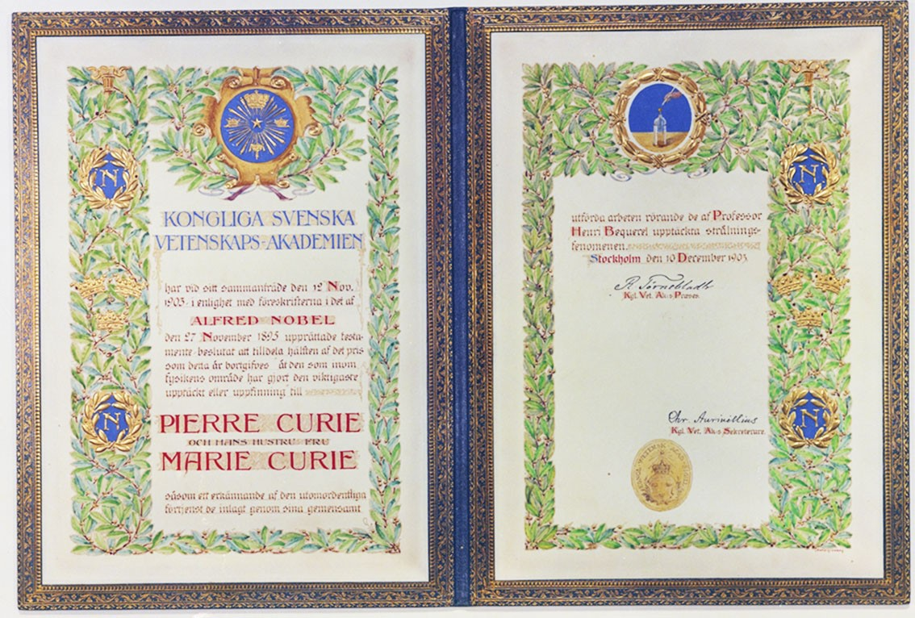

En 1903, le prix Nobel de physique est attribué conjointement à Henri Becquerel pour « la découverte de la radioactivité spontanée », et à Pierre Curie et Marie Curie « pour leurs recherches sur les phénomènes de radiation découverts par le professeur Becquerel »

. Le 6 juin 1905, les époux Curie reçoivent enfin leur prix ; le texte présenté est un extrait du discours prononcé par Pierre Curie à cette occasion. Il y évoque les découvertes récentes sur la radioactivité, les siennes et celles de Marie Curie, qu’il cite à dix reprises dans son allocution, mais aussi celles de nombreux autres chercheurs du monde entier.

. Le 6 juin 1905, les époux Curie reçoivent enfin leur prix ; le texte présenté est un extrait du discours prononcé par Pierre Curie à cette occasion. Il y évoque les découvertes récentes sur la radioactivité, les siennes et celles de Marie Curie, qu’il cite à dix reprises dans son allocution, mais aussi celles de nombreux autres chercheurs du monde entier.

|

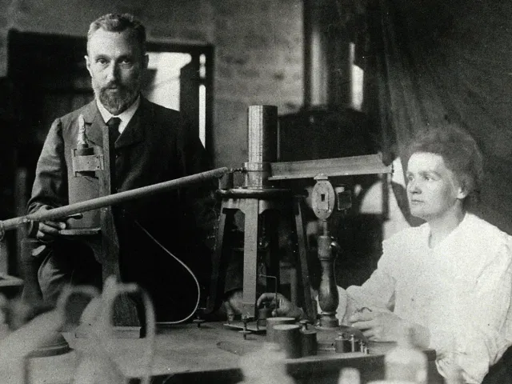

Pierre et Marie Curie, deux chercheurs dans la communauté des physiciens

- Pierre Curie : préparateur puis professeur à l’École municipale de physique et de chimie industrielles de la ville de Paris à partir de 1883, il est d’abord connu pour ses travaux sur la piézo-électricité avec son frère et sur le magnétisme (thèse en 1895). - Marie Curie : née à Varsovie dans une famille modeste, elle vient étudier la physique à la Sorbonne en 1891 où elle obtient en 1893 une licence de sciences physiques et l’année suivante, de mathématiques. Un an après son mariage en 1895, Marie Curie est reçue première à l’agrégation de physique. C’est par elle que le couple se passionne pour la radioactivité. |

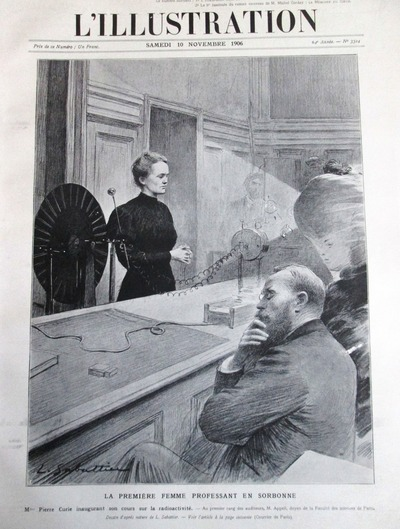

Après la mort de Pierre, Marie continue seule, les recherches entreprises en commun. Le 5 novembre 1906, elle reprend le cours de son époux à la Sorbonne, qui accueillait pour la première fois une femme parmi ses maîtres et devient directrice du Laboratoire Curie.

|

Elle succède à son mari comme chargée de cours de physique à la Sorbonne, tout en élevant seule ses filles, Irène et Eve. En 1909 est prise la décision de bâtir un Institut du radium (devenu l'Institut Curie) avec une section médicale et un laboratoire de recherche pour Marie Curie. Il sera terminé en 1914.

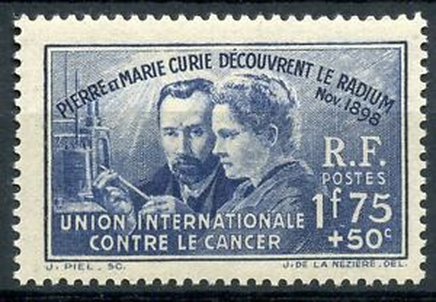

En décembre 1911 , Marie Curie reçoit le prix Nobel de Chimie. Elle est encore à ce jour la seule femme au monde à avoir eu deux prix Nobel. Elle s'éteint en juillet 1934 dans un sanatorium savoyard à l'âge de 66 ans des suites d’une leucémie, conséquence de ses travaux sur la radioactivité.. Cette même année, Irène et le mari de celle-ci Frédéric Joliot découvrent la radioactivité artificielle qui leur vaut le prix Nobel de chimie en 1935. La mort de Marie Curie ne donne lieu à aucune cérémonie officielle. |

|

|

Pierre et Marie Curie ont été des précurseurs, des pionniers dans le domaine de la recherche radioactive et l’importance de leurs découvertes dans ce domaine leur a apporté une consécration internationale, matérialisée par l’attribution du prix Nobel de physique en 1903. L’ensemble de leurs travaux, leur notoriété, ont fait d’eux des icônes de la science française. À ce titre, ils appartiennent au patrimoine national et la nation a perpétué cette mémoire de scientifiques français emblématiques : timbres à leur effigie, billets de banque, jusqu’au transfert de leurs cendres au Panthéon en 1995.

|

|

Marya Salomea Skłodowska: icône féministe

l'étude peut aussi être un moyen pour rappeler le jalon 1 et l'importance de l'alphabétisation des femmes |

Alors que les études supérieures sont interdites aux femmes en Pologne, elle se rend non sans mal en France pour intégrer la Faculté des Sciences de l’Université de Paris et faire ses premiers pas.Elle y obtient une Licence de Sciences Physiques en 1893, sortant major de promotion, puis de sciences mathématiques en 1894, se classant seconde.

Agrégée en 1896, elle soutient sa thèse consacrée à « l’étude des rayonnements produits par l’uranium » en 1903 qu’elle prépare à l’Ecole municipale de Physique et de Chimie industrielle (devenue aujourd’hui ESPCI Paris) |

|

Elle est par ailleurs chargée de conférences de physique à l’Ecole normale supérieure d’enseignement secondaire des jeunes filles (aujourd’hui Ecole normale supérieure devenue mixte par une fusion en 1985).

En 10 décembre 1903, elle obtient le prix Nobel de Physique, qu’elle reçoit conjointement avec son mari Pierre et Henri Becquerel pour leur recherche commune sur les phénomènes de radiation. Elle est la première femme à recevoir ce prix international prestigieux. Selon les archives du Comité Nobel, Marie Curie n’était pas mentionnée à l’origine et il a fallu l’intervention de son mari pour que son nom soit ajouté ! |

Elle devient ensuite la première femme directrice d’un laboratoire universitaire et la première professeure à « la Sorbonne ». On retiendra cet extrait magistral de sa leçon inaugurale en 1906 :

« C’est une grande victoire féministe que nous célébrons ce jour. Si la femme est admise à donner l’enseignement supérieur aux deux sexes où sera la prétendue supériorité de l’homme mâle ? En vérité je vous le dis : le temps est proche où les femmes deviendront des êtres humains ».

« C’est une grande victoire féministe que nous célébrons ce jour. Si la femme est admise à donner l’enseignement supérieur aux deux sexes où sera la prétendue supériorité de l’homme mâle ? En vérité je vous le dis : le temps est proche où les femmes deviendront des êtres humains ».

En synthétisant

- La jeunesse polonaise de Marie Sklodowska, son arrivée en France, sa rencontre avec Pierre Curie, les premières découvertes et les premières déceptions, les effets de ses travaux sur sa santé.

- La mort de Pierre Curie dans un accident de la circulation en 1906, qui l’affecte profondément

- Les difficultés rencontrées par Marie Curie pour se faire une place dans les institutions scientifiques de son temps, qui sont fermées aux femmes.

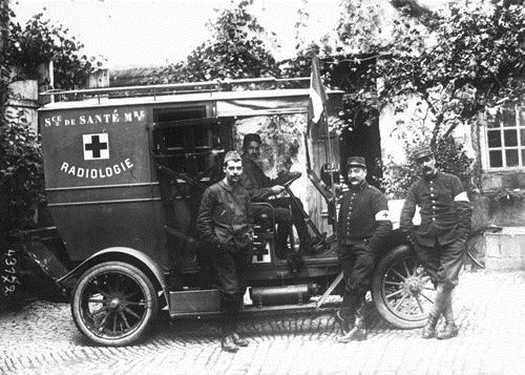

- L’implication de Marie Curie auprès des blessés de la Grande Guerre, son travail pour veiller à la mise en application de ses découvertes dans le domaine médical.

- Le rôle essentiel de « passeur » joué par Marie Curie pour une génération d’étudiants et de chercheurs en physique, et plus particulièrement son rôle de modèle qui a encouragé des générations de femmes, à commencer par ses filles et ses petites-filles, à se tourner vers des études et des métiers scientifiques.

- Enfin, la place occupée par Marie Curie dans la mémoire collective de la France.

- La mort de Pierre Curie dans un accident de la circulation en 1906, qui l’affecte profondément

- Les difficultés rencontrées par Marie Curie pour se faire une place dans les institutions scientifiques de son temps, qui sont fermées aux femmes.

- L’implication de Marie Curie auprès des blessés de la Grande Guerre, son travail pour veiller à la mise en application de ses découvertes dans le domaine médical.

- Le rôle essentiel de « passeur » joué par Marie Curie pour une génération d’étudiants et de chercheurs en physique, et plus particulièrement son rôle de modèle qui a encouragé des générations de femmes, à commencer par ses filles et ses petites-filles, à se tourner vers des études et des métiers scientifiques.

- Enfin, la place occupée par Marie Curie dans la mémoire collective de la France.

les échanges scientifiques sont un moteur essentiel des progrès de la recherches et que celui-ci motive le travail des scientifiques. Dans son discours Pierre Curie fait référence à différents Travaux de plusieurs scientifiques qui travaillent sur le même sujet. Il associe à ses travaux de nombreux autres chercheurs du monde entier, faisant de toutes ces découvertes une œuvre collective.

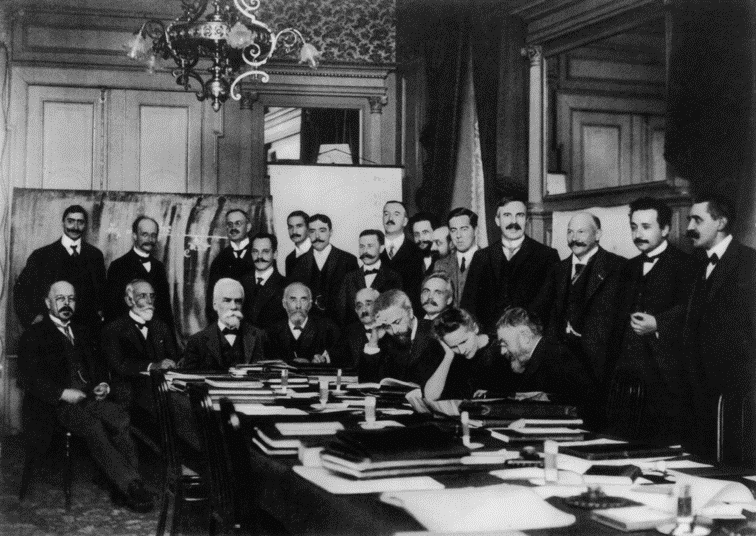

les premiers congrès internationaux et les initiatives comme les conférences Solvay (en 1911, un industriel et philanthrope belge Solvay crée une série de congrès pour favoriser les échanges) illustrent bien l’importance des rencontres entre les meilleurs scientifiques d’un champ disciplinaire. Leurs échanges, leurs débats, leurs affrontements parfois, créent une émulation extrêmement féconde qui fait progresser la recherche.

les premiers congrès internationaux et les initiatives comme les conférences Solvay (en 1911, un industriel et philanthrope belge Solvay crée une série de congrès pour favoriser les échanges) illustrent bien l’importance des rencontres entre les meilleurs scientifiques d’un champ disciplinaire. Leurs échanges, leurs débats, leurs affrontements parfois, créent une émulation extrêmement féconde qui fait progresser la recherche.

|

- La communauté scientifique est assez concentrée, en Europe et aux Etats-Unis. La plupart des confrères cités ont été rencontrés par le biais de rencontres, lors de communications données par des universités ou des sociétés savantes

, l’ensemble des travaux sur la radioactivité peut être envisagé comme une œuvre collective ayant débouché sur la mise en place d’une véritable communauté scientifique. À ce titre, on peut noter la décision des Curie qui refusent de breveter leurs découvertes et n’hésitent pas à communiquer tous les détails de leurs expériences. Il s’agit pour eux de faire avancer la science et non d’en tirer des avantages économiques. |

Le document illustre bien l’importance de ces rencontres entre les meilleurs scientifiques d’un domaine de recherche en particulier. Dans ce cas précis, il rassemble en majorité des lauréats ou des futurs lauréats du prix Nobel de physique et de chimie, qui échangent, débattent, s’affrontent et se constituent ainsi en véritable communauté scientifique.

|

|

Les découvertes en radioactivité permettent des interactions avec les sciences médicales. En 1909, est fondé l’Institut du radium. Son objectif est l’étude de la radioactivité et de ses applications en physique, chimie, biologie et médecine. Il comprend le laboratoire Curie et le laboratoire Pasteur, sous la direction du Dr Claudius Regaud.

Les premières découvertes sur les propriétés physiologiques du radium datent de 1901. Les premières expérimentations des radiations sur les malades du cancer datent de 1906 avec Claudius Regaud. Marie Curie se voie confier la direction d’une des deux unités. En 1920, cela débouche sur la Fondation Curie, généreusement dotée par le docteur Henri de Rothschild.la fondation Curie permet le développement de l’utilisation des radiations dans la lutte contre le cancer et les premiers traitements par radiothérapie. |

|

Marie Curie n’a pas créé la technique de la radiologie qui date de la découverte des rayons X par Röntgen en 1895.

Par contre, pendant la Première Guerre mondiale, Antoine Béclère, directeur du service radiologique des armées, et elle collaborent à la création de 18 ambulances radiologiques, les « petites Curies ». Ces ambulances permettent de limiter le déplacement des blessés et de faciliter les chirurgies. Marie Curie a participé à l’installation de 250 postes fixes de radiologie dans les hôpitaux. Plus d’un million de blessés ont été secourus grâce à ces installations, dont un millier l’ont été par Marie Curie elle-même. |

Pendant la période de l’entre-deux-guerres, il y eut un engouement pour l’utilisation de produits contenant des substances radioactives. Le radium était perçu comme ayant un pouvoir destructif à haute dose, mais un effet bénéfique à faible dose. Des produits de beauté « irradiants » étaient proposés aux femmes, et les médecins prescrivaient des pommades et des comprimés à base de radium. De nombreuses sociétés vendaient une eau radioactive à domicile en proposant des « cafetières au radium » et des « fontaines au radium.

b. Echanger des connaissances: entre tensions et coopération...la radioactivité un instrument de puissance et de destruction.

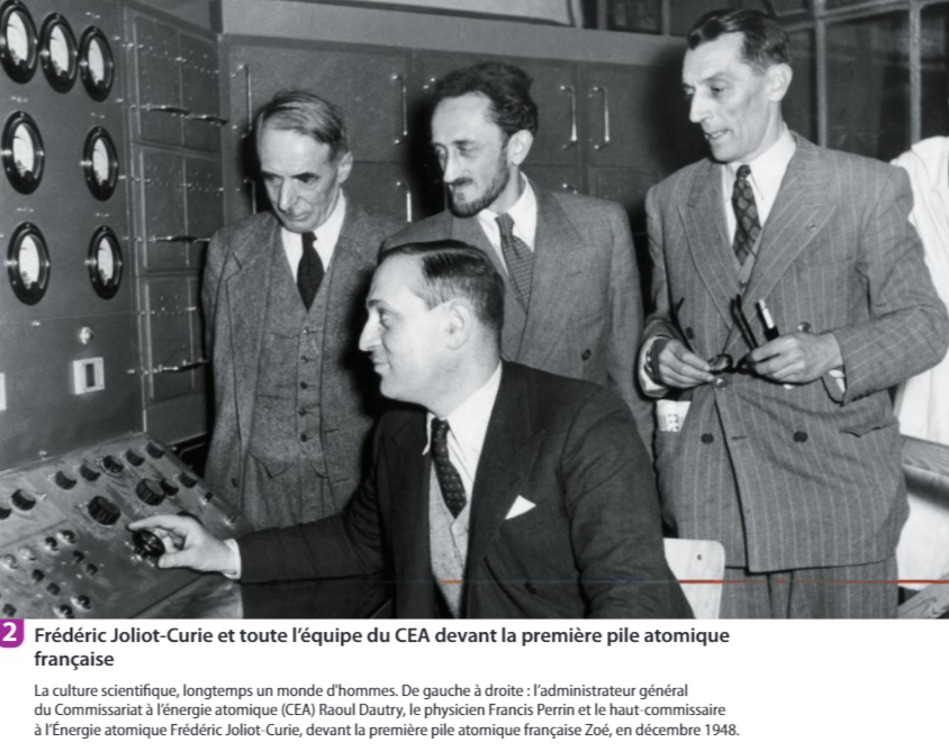

Irène Joliot-Curie, la fille de Pierre Curie et Marie Curie, et son mari Frédéric Joliot découvrent la radioactivité artificielle en 1934 : ils fabriquent des éléments radioactifs qui n’existent pas dans la nature, comme le césium, hautement radioactif, en exposant des matériaux à des « tirs » de particules atomiques comme des protons ou des neutrons sur des matériaux « lourds » d’un point de vue atomique (uranium, etc.).

Cette découverte génère des espoirs (énergie infinie, générée par ces rayonnements artificiels), mais aussi des craintes : la radioactivité artificielle peut déclencher une véritable réaction en chaîne, par le mécanisme de la fission nucléaire expérimenté en 1938. Une explosion peut ainsi se produire, et peut ressembler à l’explosion d’une étoile.

Cette découverte génère des espoirs (énergie infinie, générée par ces rayonnements artificiels), mais aussi des craintes : la radioactivité artificielle peut déclencher une véritable réaction en chaîne, par le mécanisme de la fission nucléaire expérimenté en 1938. Une explosion peut ainsi se produire, et peut ressembler à l’explosion d’une étoile.

La fission du noyau de l’atome est observée dès 1938 par des physiciens allemands (Otto Hahn et Lise Meitner) et réalisée par Fermi en 1942. Elle ouvre la voie à la bombe atomique, mais aussi à la production d’énergie

|

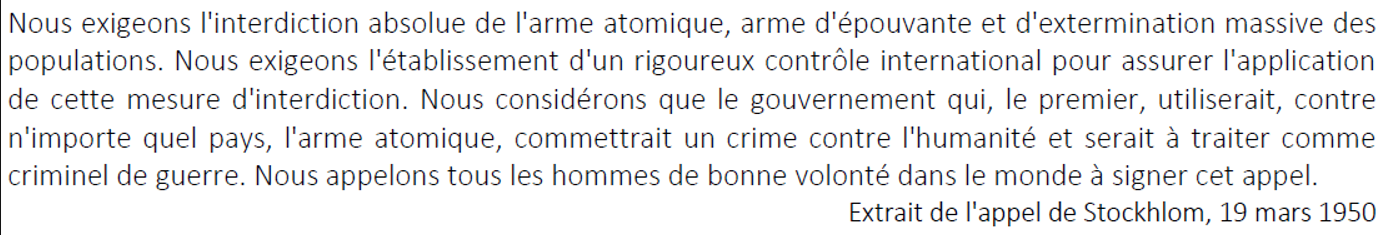

Le 2 août 1939, quelques semaines avant le début de la Seconde Guerre mondiale, Albert Einstein profite de sa notoriété de scientifique mondialement reconnu pour écrire une lettre au président américain Franklin Delano Roosevelt. Il l’informe du potentiel de destruction des nouvelles armes qui pourraient être produites en exploitant les travaux de recherche les plus récents sur l’atome, et s’inquiète des avancées de l’Allemagne nazie dans ce domaine. Cet avertissement, qui est aussi une forme d’injonction à réagir envoyée au président américain, est considéré comme étant à l’origine de la réflexion de Roosevelt pour lancer le projet Manhattan. Roosevelt répond d’ailleurs à Einstein par une lettre datée du 19 octobre, brève mais énergique, prouvant qu’il a parfaitement entendu le message. |

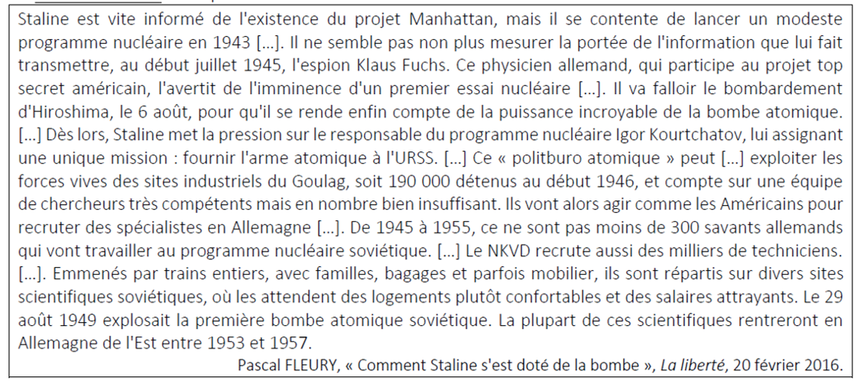

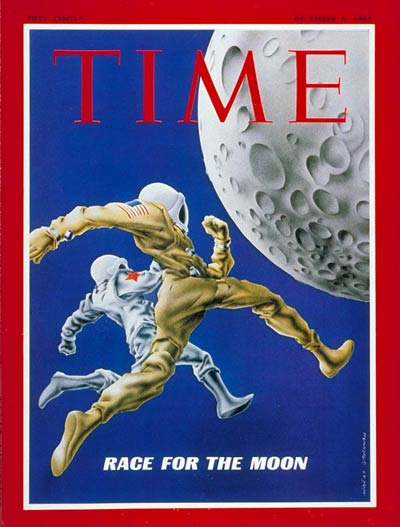

Une course contre la montre débute pour développer une bombe. Le programme atomique est officiellement approuvé en octobre 1941 par Roosevelt. La réalisation de la 1ère pile atomique par les équipes de Fermi, Szilard et Seaborg permet de passer à la seconde étape : c’est le projet Manhattan sous la conduite du physicien Robert Oppenheimer. Il s’agit de prendre de vitesse l’Allemagne nazie et son projet Uranium amorcé dès 1941.

La compétition entre États pour acquérir cette arme stratégique entraîne une rupture complète avec les pratiques et les principes de la communauté scientifique : perte d’autonomie avec son passage sous contrôle des autorités militaires et scientifiques, pratique du secret absolu avec l’arrêt de toute publication des résultats et pour éviter l’espionnage ennemi…

La compétition entre États pour acquérir cette arme stratégique entraîne une rupture complète avec les pratiques et les principes de la communauté scientifique : perte d’autonomie avec son passage sous contrôle des autorités militaires et scientifiques, pratique du secret absolu avec l’arrêt de toute publication des résultats et pour éviter l’espionnage ennemi…

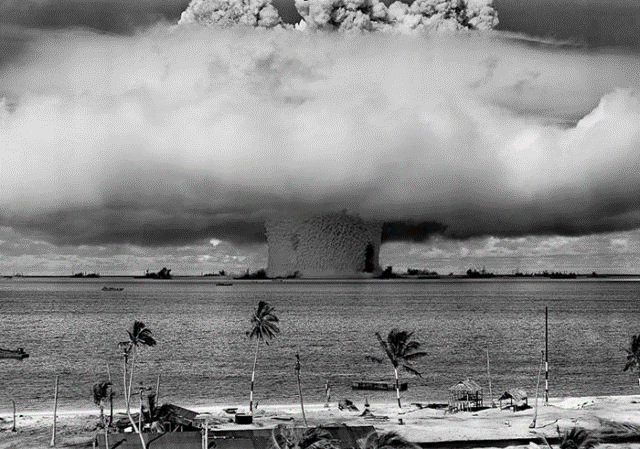

|

Le premier essai nucléaire mené par les Américains sur le site d’Alamogordo au Nouveau-Mexique, le 16 juillet 1945, dans le cadre du projet Manhattan. Sous le nom de code Trinity, les Américains testent ce jour-là une bombe, surnommée ironiquement « Gadget », pour démontrer la fiabilité du type d’armes qui devaient être utilisées les 6 et 9 août 1945, soit trois semaines plus tard, pour les bombardements atomiques d’Hiroshima et de Nagasaki. L’explosion a été vue et entendue à des dizaines de kilomètres mais le public ne fut informé de l’essai que le 12 août.

Cette photographie, lorsqu’elle a été rendue publique, a contribué à matérialiser et à populariser l’image du « champignon atomique » qui devient une représentation iconographique classique, une image iconique, pendant toute la période de la guerre froide. |

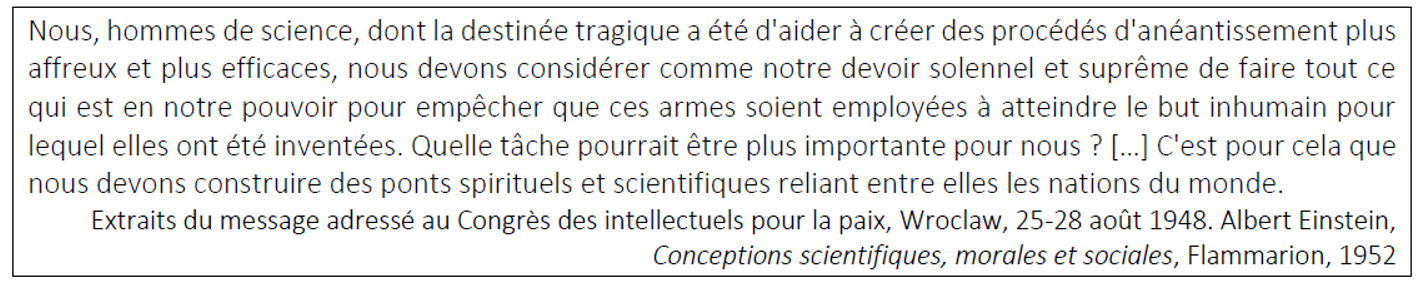

Le pouvoir d’anéantissement de la bombe A suscite une crise sur le sens de leur engagement et de leurs missions de la part de plusieurs scientifiques ayant collaboré à sa mise au point aux EU.

Travail sur ce thème de la recherche sur la radioactivité:

Comment les scientifiques perçoivent-ils l'exploitation de leurs découvertes à des fins militaires ? Quels dilemmes se posent à eux ?

Préparer une réponse argumentée orale, sans support du type diaporama...vous avez pour vous aider les docs de votre manuels p358/359 + les documents qui suivent

Comment les scientifiques perçoivent-ils l'exploitation de leurs découvertes à des fins militaires ? Quels dilemmes se posent à eux ?

Préparer une réponse argumentée orale, sans support du type diaporama...vous avez pour vous aider les docs de votre manuels p358/359 + les documents qui suivent

Un peu de lecture : un petit exemple de réponse à la question posée (attention ce n'est pas la Bible !!!)

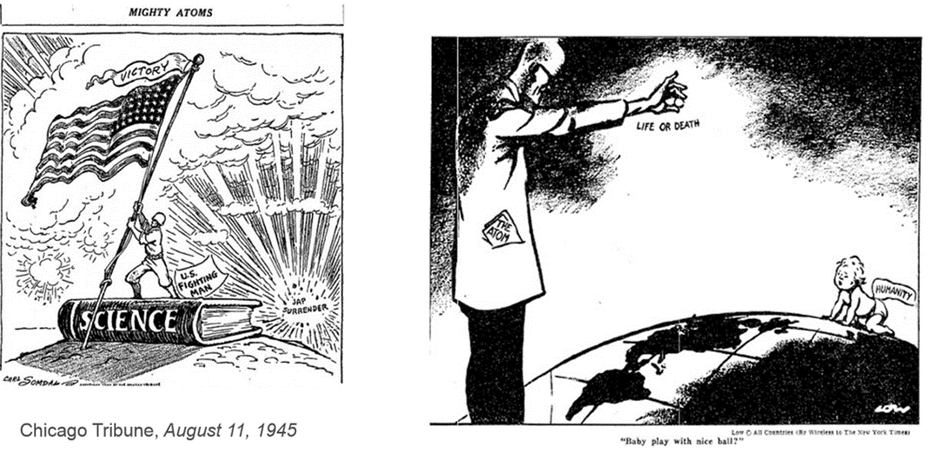

(Partir du dessin en noir et blanc publié dans le quotidien britannique Evening Standard, le 9 aout 1945.)

Cette publication intervient trois jours après que la ville d’Hiroshima a été détruite par la toute première bombe atomique américaine, faisant entre 70 000 et 135 000 morts selon les estimations, et le jour même du bombardement de la ville de Nagasaki.

Le dessin évoque tout d’abord le rôle de la science dans l’avenir de l’humanité : c’est le scientifique qui

détient ce droit de « vie ou de mort » et la caricature pose clairement la question de la responsabilité de la communauté scientifique dans la conception et l’usage de l’arme atomique. La science a-t-elle conduit le monde à sa perte ?, semble se demander le caricaturiste, comme si la créature atomique avait échappé à son créateur, à l’image d’un Frankenstein des temps modernes.

Le deuxième enjeu qui transparaît dans ce dessin est celui du potentiel de destruction de l’arme atomique qui vient de se matérialiser dans les bombardements contre Hiroshima et Nagasaki : pour la première fois, l’homme dispose d’une arme qui pourrait mener l’humanité à sa perte.

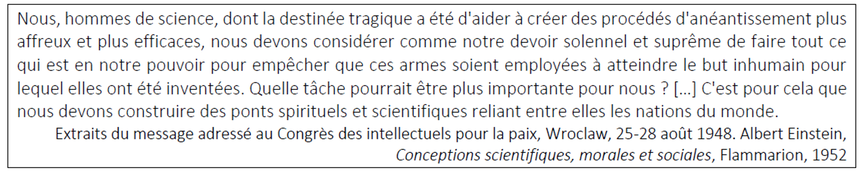

Les scientifiques qui ont mené les recherches sur la radioactivité à des fins militaires sont confrontés aux dilemmes nés de leurs découvertes. Conscient de faire avancer la science et le progrès, comment peuvent-ils prémunir l’humanité de leurs effets les plus destructeurs ?

Cette publication intervient trois jours après que la ville d’Hiroshima a été détruite par la toute première bombe atomique américaine, faisant entre 70 000 et 135 000 morts selon les estimations, et le jour même du bombardement de la ville de Nagasaki.

Le dessin évoque tout d’abord le rôle de la science dans l’avenir de l’humanité : c’est le scientifique qui

détient ce droit de « vie ou de mort » et la caricature pose clairement la question de la responsabilité de la communauté scientifique dans la conception et l’usage de l’arme atomique. La science a-t-elle conduit le monde à sa perte ?, semble se demander le caricaturiste, comme si la créature atomique avait échappé à son créateur, à l’image d’un Frankenstein des temps modernes.

Le deuxième enjeu qui transparaît dans ce dessin est celui du potentiel de destruction de l’arme atomique qui vient de se matérialiser dans les bombardements contre Hiroshima et Nagasaki : pour la première fois, l’homme dispose d’une arme qui pourrait mener l’humanité à sa perte.

Les scientifiques qui ont mené les recherches sur la radioactivité à des fins militaires sont confrontés aux dilemmes nés de leurs découvertes. Conscient de faire avancer la science et le progrès, comment peuvent-ils prémunir l’humanité de leurs effets les plus destructeurs ?

Ainsi Albert Einstein, lorsqu’il encourage le président Roosevelt à lancer le projet Manhattan, est conscient du danger que représenterait le régime nazi s’il se dotait en premier de l’arme nucléaire. Les scientifiques qui travaillent dans le cadre du projet Manhattan se justifient en étant convaincus qu’il s’agit du moyen le plus efficace d’en finir avec la Seconde Guerre mondiale et d’obtenir la reddition rapide du Japon.

Le pouvoir d’anéantissement de la bombe A suscite une crise sur le sens de leur engagement et de leurs missions de la part de plusieurs scientifiques ayant collaboré à sa mise au point aux EU.

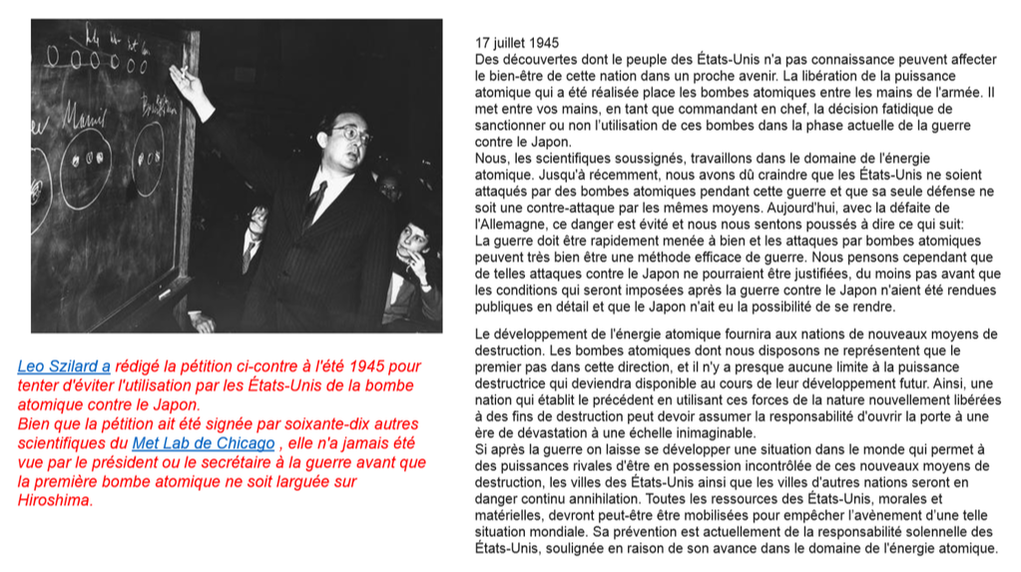

Léo Szilard qui comme beaucoup d’autres savants s’étaient engagés dans le projet Manhattan, par rejet du nazisme et du fascisme, et pour éviter que l’Allemagne ne soit la seule à la détenir, estime que son usage doit être interdit après la défaite de l’Allemagne et soumis à un contrôle international. La pétition qu’il initie et adresse au nouveau président des EU, Harry Truman, recueille les signatures de plusieurs dizaines de sommités scientifiques mais est balayé par celui-ci.

Face aux dangers pointés par la pétition (course aux armements, destruction de l’humanité…), Truman fait prévaloir les intérêts géopolitiques des EU : s’imposer comme la puissance dominante sur le plan militaire et technologique face à l’URSS.

Le pouvoir d’anéantissement de la bombe A suscite une crise sur le sens de leur engagement et de leurs missions de la part de plusieurs scientifiques ayant collaboré à sa mise au point aux EU.

Léo Szilard qui comme beaucoup d’autres savants s’étaient engagés dans le projet Manhattan, par rejet du nazisme et du fascisme, et pour éviter que l’Allemagne ne soit la seule à la détenir, estime que son usage doit être interdit après la défaite de l’Allemagne et soumis à un contrôle international. La pétition qu’il initie et adresse au nouveau président des EU, Harry Truman, recueille les signatures de plusieurs dizaines de sommités scientifiques mais est balayé par celui-ci.

Face aux dangers pointés par la pétition (course aux armements, destruction de l’humanité…), Truman fait prévaloir les intérêts géopolitiques des EU : s’imposer comme la puissance dominante sur le plan militaire et technologique face à l’URSS.

Robert Oppenheimer, le directeur du projet Manhattan, évoque cette responsabilité au magazine Times des 1948 :

« L’expérience de la guerre nous a légué un héritage d’inquiétudes. [...] Nulle part ce sentiment de responsabilité n’est plus aigu [...] que chez ceux qui ont participé au développement de l’énergie atomique à des fins militaires. [...] La physique qui a joué un rôle décisif dans le développement de la bombe atomique, est directement issue de nos laboratoires et de nos revues. [...] Dans une certaine mesure que nulle vulgarité, nul humour, nulle exagération ne sauraient effacer, les physiciens ont connu le péché et c’est une expérience qu’ils ne peuvent oublier. »

« L’expérience de la guerre nous a légué un héritage d’inquiétudes. [...] Nulle part ce sentiment de responsabilité n’est plus aigu [...] que chez ceux qui ont participé au développement de l’énergie atomique à des fins militaires. [...] La physique qui a joué un rôle décisif dans le développement de la bombe atomique, est directement issue de nos laboratoires et de nos revues. [...] Dans une certaine mesure que nulle vulgarité, nul humour, nulle exagération ne sauraient effacer, les physiciens ont connu le péché et c’est une expérience qu’ils ne peuvent oublier. »

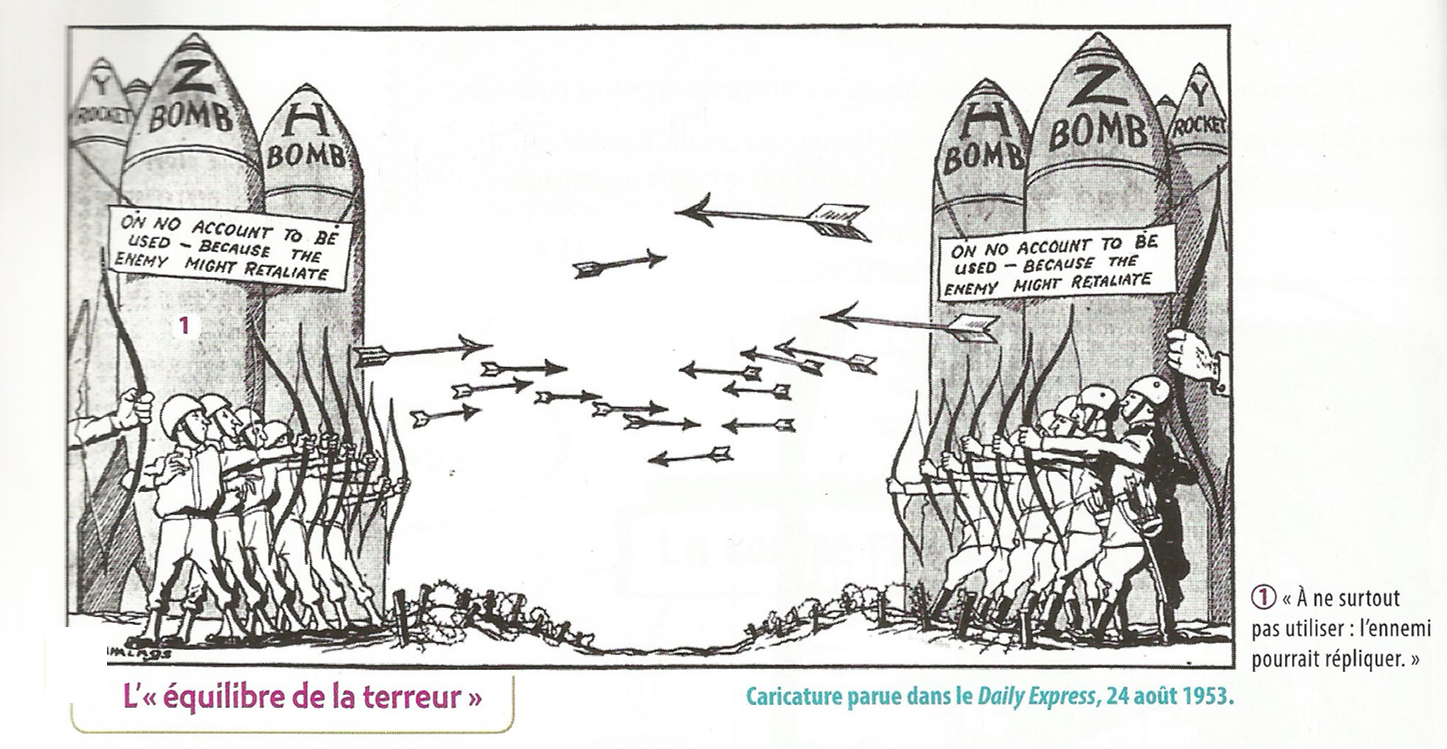

En 1949, grâce notamment aux informations transmises par des espions comme Klaus Fuchs, l’URSS se dote à son tour de la bombe atomique. Le monde vit désormais sous le régime de l’équilibre de la terreur : tout affrontement direct entre les deux superpuissances, EU et URSS, se solderait par un anéantissement mutuel et la destruction de la planète. Toutes les ressources de la recherche scientifique sur la radioactivité sont mises au service des ambitions de puissance des deux blocs. Une grande partie des scientifiques y participent par conviction de contribuer à la sécurité de leur pays et par attachement à une idéologie.

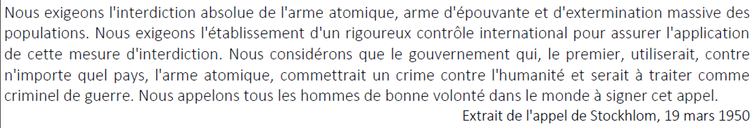

En 1950, l’appel de Stockholm, lancé par des scientifiques et des intellectuels, plaide pour un contrôle international du nucléaire. S’ils ne sont pas entendus en cette période de prolifération nucléaire, aucune puissance, n’a toutefois, eu recours à son utilisation.

Le manifeste Russell- Einstein, du nom de ses deux signataires les plus prestigieux. Il est rendu public à Londres le 9 juillet 1955, en pleine guerre froide, alors que règne l’équilibre de la terreur atomique entre les deux Grands. Ce manifeste met en lumière les dangers créés par les armes nucléaires et appelle les principaux dirigeants du monde à rechercher des solutions pacifiques aux conflits internationaux. Il est signé par onze intellectuels et scientifiques de premier plan, parmi lesquels Albert Einstein, qui le signe quelques jours avant sa mort, et Bertrand Russel, philosophe et mathématicien britannique qui s’est engagé dans le combat pour le désarmement nucléaire.

Ce manifeste illustre les préoccupations des hommes de science et des intellectuels face à l’avenir de l’humanité à l’ère atomique. Ce manifeste met en lumière les dangers créés par les armes nucléaires et appelle les principaux dirigeants du monde à rechercher des solutions pacifiques aux conflits internationaux

Les détracteurs de ce texte ont tenté de le faire passer pour une opération dirigée en sous-main par l’URSS

pour affaiblir le bloc occidental.

Cette crise dans la communauté scientifique pose la question de comment faire avancer la science et le progrès tout en se prémunissant de leurs effets les plus destructeurs et au service de qui travaillent les scientifiques ?

En 1950, l’appel de Stockholm, lancé par des scientifiques et des intellectuels, plaide pour un contrôle international du nucléaire. S’ils ne sont pas entendus en cette période de prolifération nucléaire, aucune puissance, n’a toutefois, eu recours à son utilisation.

Le manifeste Russell- Einstein, du nom de ses deux signataires les plus prestigieux. Il est rendu public à Londres le 9 juillet 1955, en pleine guerre froide, alors que règne l’équilibre de la terreur atomique entre les deux Grands. Ce manifeste met en lumière les dangers créés par les armes nucléaires et appelle les principaux dirigeants du monde à rechercher des solutions pacifiques aux conflits internationaux. Il est signé par onze intellectuels et scientifiques de premier plan, parmi lesquels Albert Einstein, qui le signe quelques jours avant sa mort, et Bertrand Russel, philosophe et mathématicien britannique qui s’est engagé dans le combat pour le désarmement nucléaire.

Ce manifeste illustre les préoccupations des hommes de science et des intellectuels face à l’avenir de l’humanité à l’ère atomique. Ce manifeste met en lumière les dangers créés par les armes nucléaires et appelle les principaux dirigeants du monde à rechercher des solutions pacifiques aux conflits internationaux

Les détracteurs de ce texte ont tenté de le faire passer pour une opération dirigée en sous-main par l’URSS

pour affaiblir le bloc occidental.

Cette crise dans la communauté scientifique pose la question de comment faire avancer la science et le progrès tout en se prémunissant de leurs effets les plus destructeurs et au service de qui travaillent les scientifiques ?

B) La connaissance, enjeu politique et

géopolitique

Pourquoi la maitrise de la connaissance constitue-t-elle un enjeu politique et géopolitique entre puissances concurrentes ?

|

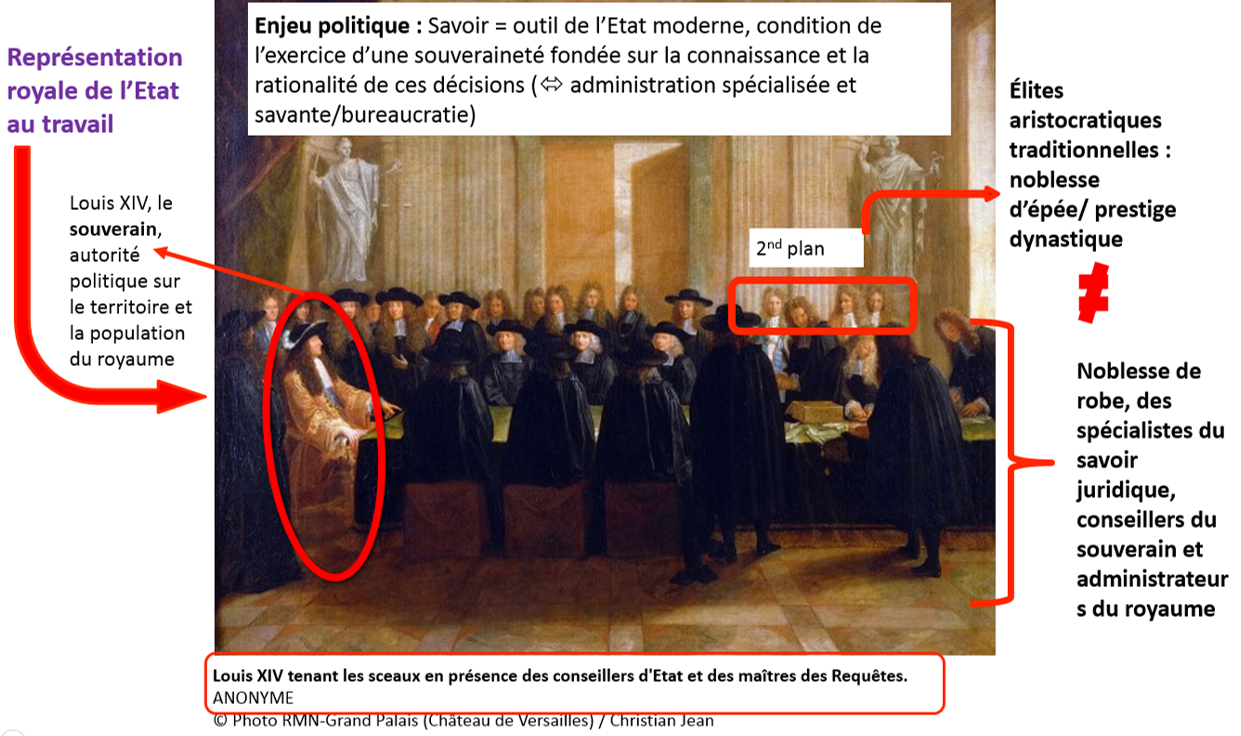

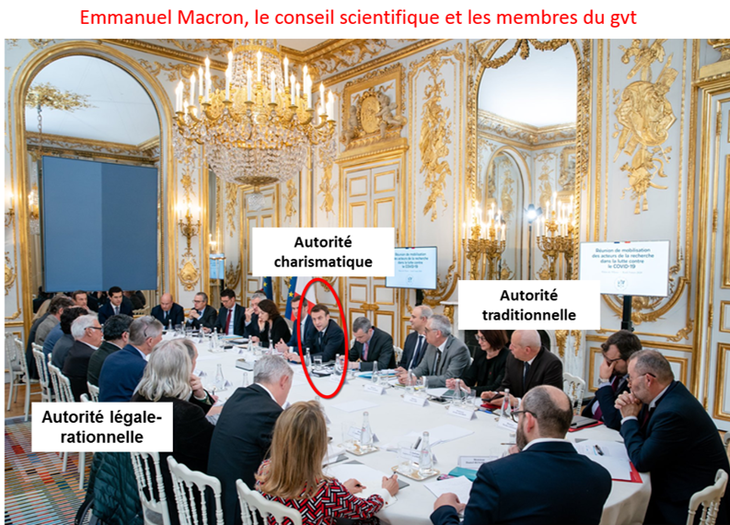

Dans ses conférences tenues en 1919 sur les différences et les relations entre le savant et le politique, le sociologue Max Weber distingue trois formes d’autorité : . l’autorité traditionnelle qui repose sur la croyance dans les normes, les pratiques et les institutions héritées du passé. . l’autorité charismatique qui se fonde sur la croyance dans le caractère surhumain des dirigeant·e·s . . l’autorité légale rationnelle qui trouve sa légitimité dans la croyance en la légalité et rationalité des ordres édictés par le pouvoir. |

La représentation du pouvoir royal en exercice dans le tableau montrant Louis XIV au conseil des requêtes témoigne comment cette dernière forme d’autorité s’est imposée au détriment des autres avec la modernisation de l’État.

Pour gouverner, Louis XIV, incarnation du pouvoir charismatique par excellence en tant que roi de droit divin, doit s’appuyer sur un corps de spécialistes du savoir formant la noblesse de robe tandis que les nobles d’épée, avatars d’un pouvoir traditionnel, sont relégués au 2nd plan, loin de l’espace de décision politique.

Pour gouverner, Louis XIV, incarnation du pouvoir charismatique par excellence en tant que roi de droit divin, doit s’appuyer sur un corps de spécialistes du savoir formant la noblesse de robe tandis que les nobles d’épée, avatars d’un pouvoir traditionnel, sont relégués au 2nd plan, loin de l’espace de décision politique.

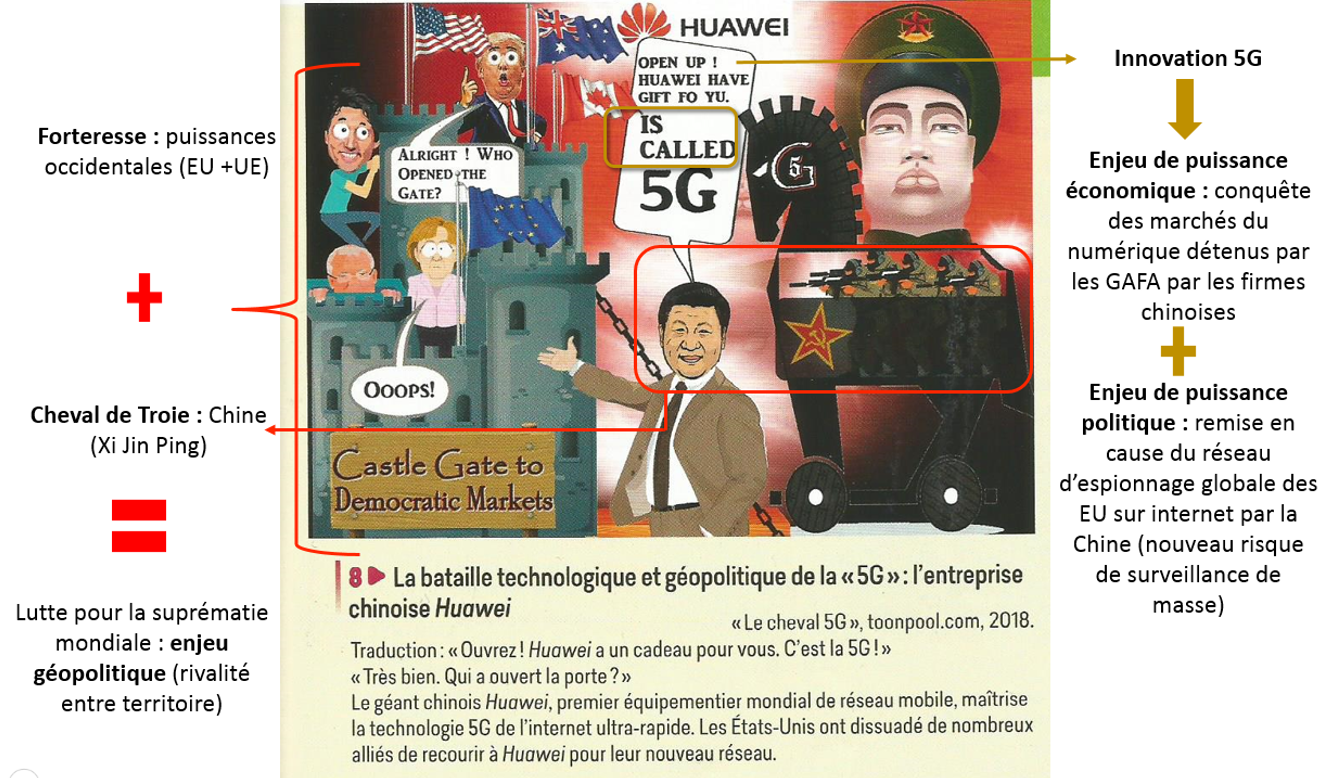

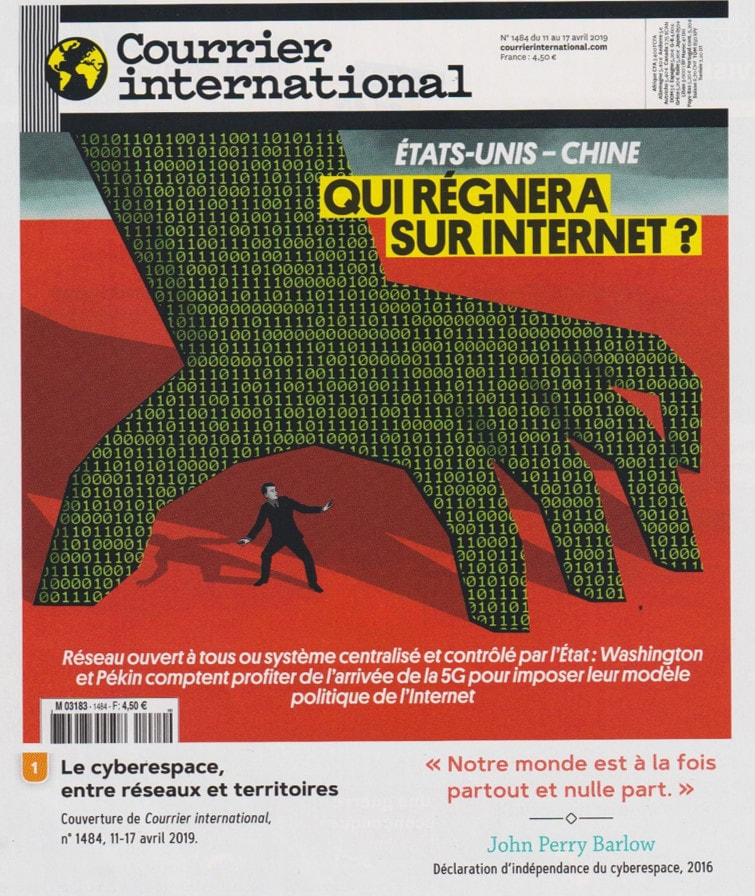

Condition de l’exercice du pouvoir de l’État moderne, la connaissance alimente aussi des rivalités et des tensions entre les États comme l’illustre les conflits suscités par l’innovation de la 5G entre la Chine et les EU. Trump a interdit tout transfert de technologie américaine vers la Chine car celle-ci, en ayant mis au point en premier la 5G et en étant en situation de la déployer dans les zones d’influence des EU, menace son hégémonie dans le domaine économique et géopolitique.

La puissance d’un état repose sur de nombreux facteurs. Le niveau de maîtrise scientifique et le niveau global de formation de la population sont des éléments qui contribuent grandement à cette puissance, tant sur le plan du hard-power que sur le plan du soft-power.

Qu’il s’agisse de la connaissance scientifique ou de l’éducation délivrée à l’ensemble d’une population, cela représente des investissements très lourds en argent et en temps. Il existe toutefois des moyens de contourner ces contraintes et d’accélérer l’acquisition de connaissances pour un pays : le renseignement et l’attractivité pour les étudiants et les scientifiques.

Mais la connaissance est également un enjeu majeur dans la prise de décision politique. La connaissance est un outil au service du pouvoir et le contrôle de l’accès à la connaissance est un outil politique. Cela pose la question de la transparence de la prise de décision politique.

Qu’il s’agisse de la connaissance scientifique ou de l’éducation délivrée à l’ensemble d’une population, cela représente des investissements très lourds en argent et en temps. Il existe toutefois des moyens de contourner ces contraintes et d’accélérer l’acquisition de connaissances pour un pays : le renseignement et l’attractivité pour les étudiants et les scientifiques.

Mais la connaissance est également un enjeu majeur dans la prise de décision politique. La connaissance est un outil au service du pouvoir et le contrôle de l’accès à la connaissance est un outil politique. Cela pose la question de la transparence de la prise de décision politique.

- Comment la connaissance est-elle devenue une condition de l’exercice de la souveraineté des Etats sur leur territoire et la population (enjeu politique) ?

- Comment détermine-t-elle les rapports de puissance entre les Etats et suscite-elle entre eux des rapports de coopération ou de rivalité (enjeu géopolitique) ?

- Comment détermine-t-elle les rapports de puissance entre les Etats et suscite-elle entre eux des rapports de coopération ou de rivalité (enjeu géopolitique) ?

I) La connaissance, un enjeu de pouvoir politique

a) Les connaissances au service de la décision

a) Les connaissances au service de la décision

. Éclairer le pouvoir :

l'action politique est le fruit d'un processus de décision des détenteurs de l'autorité.

La connaissance est indispensable à toute forme de décision politique. Pour ce faire, les gouvernants s’entourent de conseillers et de savants dont les connaissances servent à éclairer leurs choix. Ce phénomène se renforce avec l’intervention de l’État dans de nouveaux domaines (économie, santé, recherche…) et avec l’industrialisation qui fait des sciences et techniques les leviers du développement et de la puissance des États.

l'action politique est le fruit d'un processus de décision des détenteurs de l'autorité.

La connaissance est indispensable à toute forme de décision politique. Pour ce faire, les gouvernants s’entourent de conseillers et de savants dont les connaissances servent à éclairer leurs choix. Ce phénomène se renforce avec l’intervention de l’État dans de nouveaux domaines (économie, santé, recherche…) et avec l’industrialisation qui fait des sciences et techniques les leviers du développement et de la puissance des États.

COLBERT PRÉSENTE À LOUIS XIV LES MEMBRES DE L'ACADÉMIE ROYALE DES SCIENCES CRÉÉE EN 1667.

TESTELIN Henri (1616 - 1695)

TESTELIN Henri (1616 - 1695)

À partir de la Renaissance (XVIe siècle), les princes affichent leur curiosité scientifique au même titre que pour l’art et entretiennent quelques savants et artistes : c’est la clef de la renommée d’un Léonard de Vinci.

Louis XIV n’échappe pas à la règle et fonde en 1666 une académie des sciences dont la 1ère séance a lieu dans la bibliothèque du roi, rue Vivienne à Paris. Les sciences et les techniques ont une utilité au gouvernement : la cartographie, les sciences naturelles, les mathématiques permettent de mieux administrer le territoire national, de le développer (bâtiment, commerce, agriculture, etc.) et bien entendu d’améliorer l’armement, la balistique, la poliorcétique, la navigation, etc.

L’objectif était aussi géopolitique : il fallait attirer en France savants et artisans spécialisés étrangers. En 1666, le roi accorda ainsi au Hollandais Christiaan Huygens, spécialiste des instruments d’optique, un logement et une pension de 6000 livres par an. En 1669, il offrit 9000 livres à l’Italien Jean-Dominique Cassini et lui confia la direction de l’Observatoire.

Louis XIV n’échappe pas à la règle et fonde en 1666 une académie des sciences dont la 1ère séance a lieu dans la bibliothèque du roi, rue Vivienne à Paris. Les sciences et les techniques ont une utilité au gouvernement : la cartographie, les sciences naturelles, les mathématiques permettent de mieux administrer le territoire national, de le développer (bâtiment, commerce, agriculture, etc.) et bien entendu d’améliorer l’armement, la balistique, la poliorcétique, la navigation, etc.

L’objectif était aussi géopolitique : il fallait attirer en France savants et artisans spécialisés étrangers. En 1666, le roi accorda ainsi au Hollandais Christiaan Huygens, spécialiste des instruments d’optique, un logement et une pension de 6000 livres par an. En 1669, il offrit 9000 livres à l’Italien Jean-Dominique Cassini et lui confia la direction de l’Observatoire.

|

Ce processus de « scientifisation du politique » conduit les États à créer des organismes ou des services d’experts chargés de les instruire pour éclairer leurs décisions : ainsi en est-il du GIEC sur la question environnementale et climatique, du Conseil scientifique pour la gestion de la Covid 19 pour le gouvernement français ou encore de l’ANCT (Agence Nationale de la Cohésion des Territoire – ancienne DATAR) en matière d’aménagement du territoire.

|

Le premier rapport du GIEC, en 1990

|

. Influencer ou informer l’opinion publique :

Dans les démocraties, le pouvoir doit tenir des comptes des débats qui agitent de l’opinion publique afin que ces décisions soient perçues comme légitimes et acceptées. Aussi la connaissance peut-elle être utilisée pour influencer l’opinion publique.

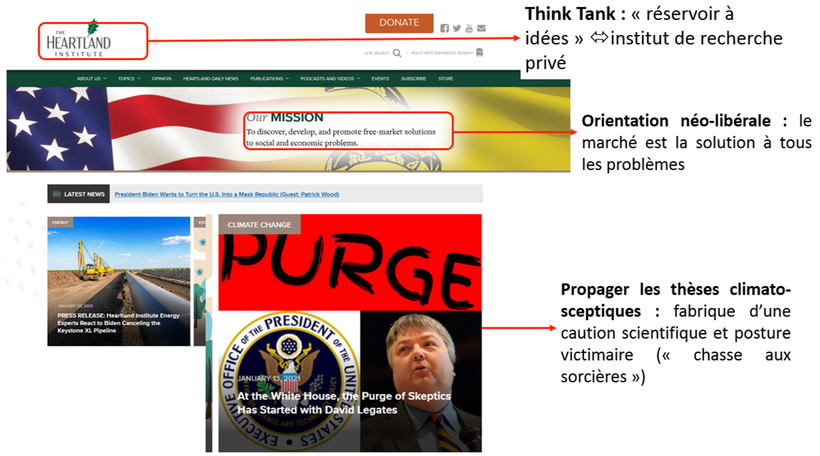

C’est ainsi qu’à partir des années 1970, des think tanks sont créés à l’initiative des lobbies pour servir leurs intérêts. Ces instituts de recherche financés par des fonds privés ont pour objectif de donner une caution scientifique aux actions et aux revendications des lobbies. Par exemple, des think tanks liés à l’industrie du pétrole aux EU contestent le changement climatique ; d’autres à l’industrie du tabac, les effets sur la santé de celui-ci …

Dans les démocraties, le pouvoir doit tenir des comptes des débats qui agitent de l’opinion publique afin que ces décisions soient perçues comme légitimes et acceptées. Aussi la connaissance peut-elle être utilisée pour influencer l’opinion publique.

C’est ainsi qu’à partir des années 1970, des think tanks sont créés à l’initiative des lobbies pour servir leurs intérêts. Ces instituts de recherche financés par des fonds privés ont pour objectif de donner une caution scientifique aux actions et aux revendications des lobbies. Par exemple, des think tanks liés à l’industrie du pétrole aux EU contestent le changement climatique ; d’autres à l’industrie du tabac, les effets sur la santé de celui-ci …

|

Avec le recul des idéologies de la guerre froide, la crise des partis politiques, la complexité des enjeux contemporains, les gouvernants ont fini par sous-traiter leurs programmes politiques à des think tanks. On en dénombre plus de 6000 dans le monde. En France, Terra Nova (centre-gauche) et l’Institut Montaigne (droite libérale) sont les plus connus quoique leur rayonnement soit seulement national. |

|

|

|

|

Á l’opposé, des associations, des journalistes ou des lanceurs d’alerte diffusent des informations que les pouvoirs économiques ou politiques voudraient dissimuler. En 1991, une journaliste révèle ainsi qu’en France, le Centre national de transfusion sanguine a distribué sciemment entre 1984 et 1985, des produits sanguins contaminés par le virus du sida à des hémophiles. Une enquête s’ouvre et d’anciens ministres sont jugés en 1999

|

b) La connaissance, instrument de contrôle

. Des données pour l’action publique:

L’extension des fonctions de l’État aux XIXe et XXe s entraine le développement de la bureaucratie. La mise en place de politiques sociales, fiscales ou monétaires exige une administration chargée entre autres de collecter des données précises pour mettre en œuvre des mesures efficaces. L’INSEE, en France, est un exemple de ces organismes d’État spécialisés dans la collecte des données destinées à éclairer l’action publique.

L’extension des fonctions de l’État aux XIXe et XXe s entraine le développement de la bureaucratie. La mise en place de politiques sociales, fiscales ou monétaires exige une administration chargée entre autres de collecter des données précises pour mettre en œuvre des mesures efficaces. L’INSEE, en France, est un exemple de ces organismes d’État spécialisés dans la collecte des données destinées à éclairer l’action publique.

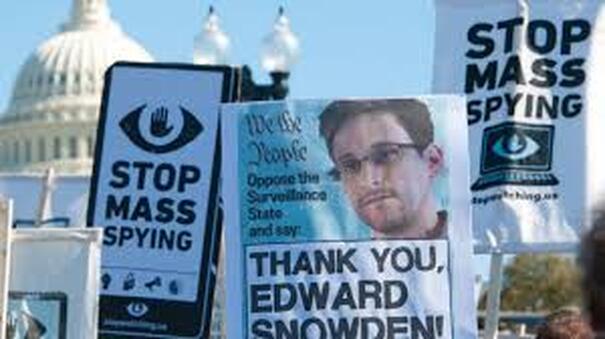

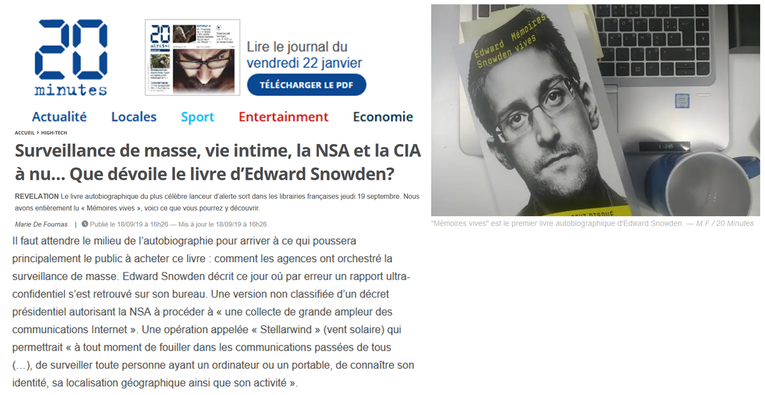

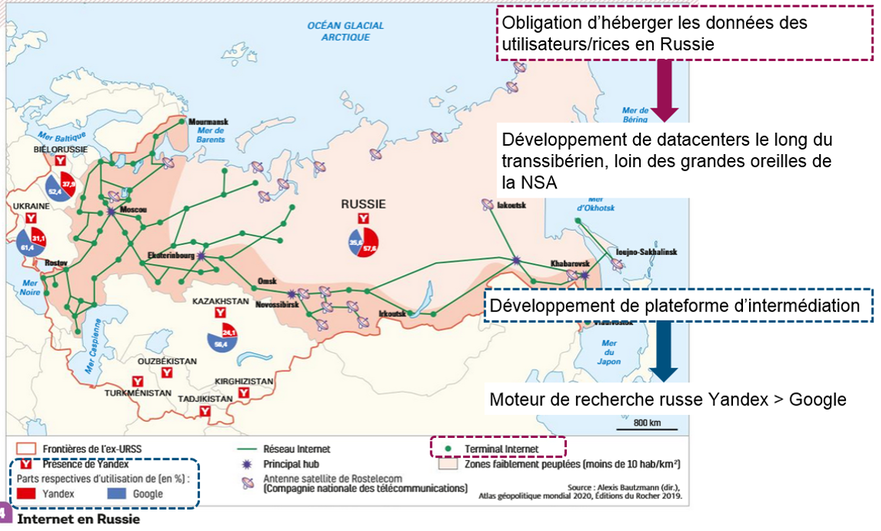

La collecte des données peut obéir également à des logiques sécuritaires. Au début des années 2000, pour lutter contre le terrorisme, la NSA (la plus grande agence de renseignement américaine) met au point l’opération Stellar Wind qui permet d’espionner les téléphones et les ordinateurs portables des Étatsuniens, au mépris des libertés individuelles. En 2013, l’informaticien de la NSA, Edward Snowden, révèle à la presse la réalité de cette surveillance de masse.

. Le contrôle des connaissances dans les régimes autoritaires :

Les régimes autoritaires contrôlent la production et la diffusion des connaissances par la censure. L’accès aux sources de connaissance est restreint : l’accès aux archives est sévèrement limité et l’usage libre d’internet est empêché, comme en Chine. Les scientifiques travaillent sous le contrôle de l’État. Ils peuvent subir de fortes contraintes ou représailles s’ils manifestent leur désaccord avec le régime. L’État recueille également des informations afin d’empêcher toute forme d’opposition au régime.

En République démocratique allemande (1949-1990), la Stasi (nom de la police politique est-allemande) contrôle le courrier et les conversations téléphoniques ou pratique des filatures de milliers d’individus au quotidien.

Les régimes autoritaires contrôlent la production et la diffusion des connaissances par la censure. L’accès aux sources de connaissance est restreint : l’accès aux archives est sévèrement limité et l’usage libre d’internet est empêché, comme en Chine. Les scientifiques travaillent sous le contrôle de l’État. Ils peuvent subir de fortes contraintes ou représailles s’ils manifestent leur désaccord avec le régime. L’État recueille également des informations afin d’empêcher toute forme d’opposition au régime.

En République démocratique allemande (1949-1990), la Stasi (nom de la police politique est-allemande) contrôle le courrier et les conversations téléphoniques ou pratique des filatures de milliers d’individus au quotidien.

|

|

|

c) La connaissance au service du hard power

La science, une arme de guerre :

La supériorité technologique et scientifique peut conférer un avantage décisif à une puissance en cas de conflit. Les deux guerres mondiales ont été, ainsi, des périodes de progrès technologiques majeurs dans le domaine de l’armement mais aussi de la médecine : développement de la bombe atomique ou recherche sur la pénicilline pour soigner les blessés. La mise au point du radar comme de machines à calcul préfigurant les ordinateurs pour percer les codes ennemis, contribuent à donner un ascendant aux Alliés sur les forces de l’Axe durant la 2nde Guerre mondiale parmi d’autres facteurs.

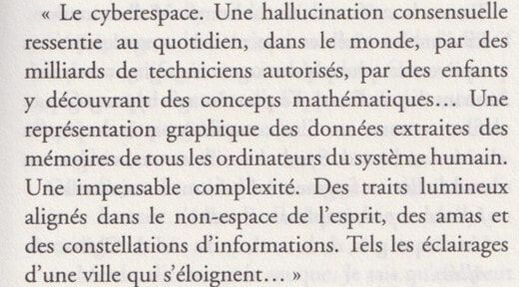

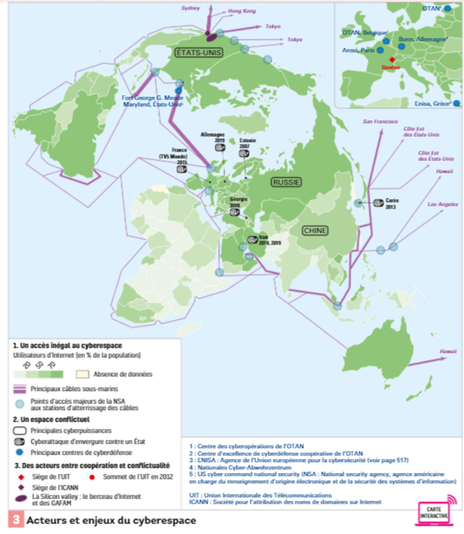

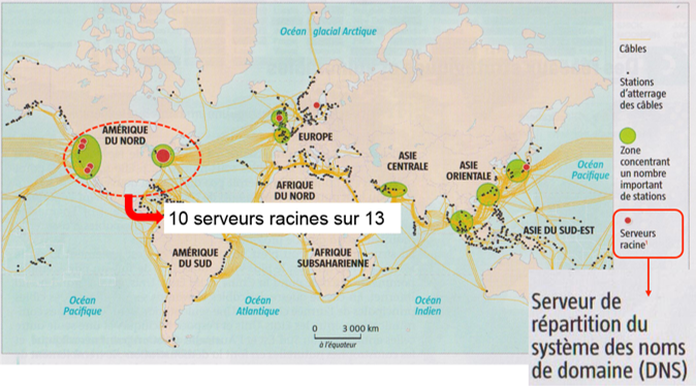

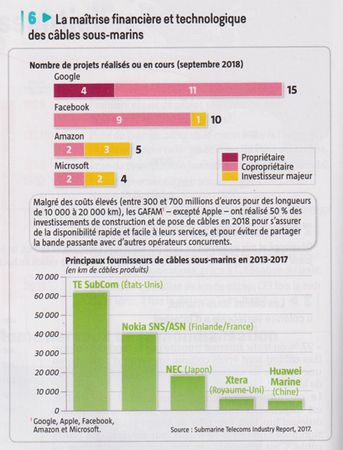

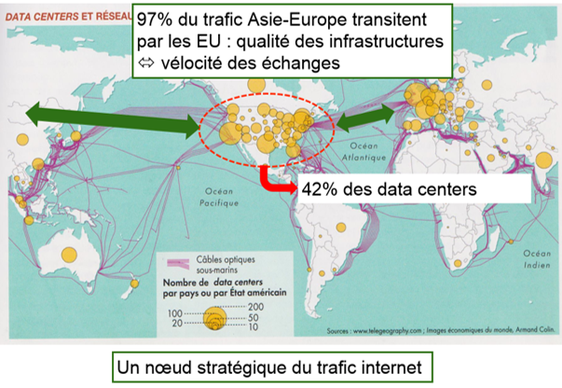

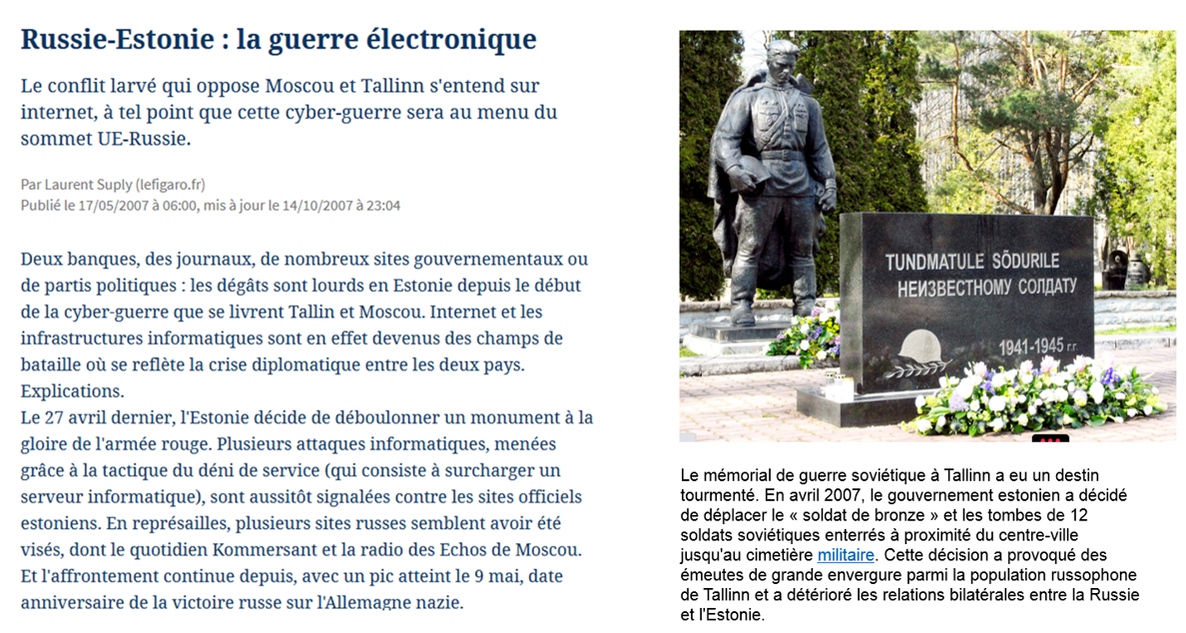

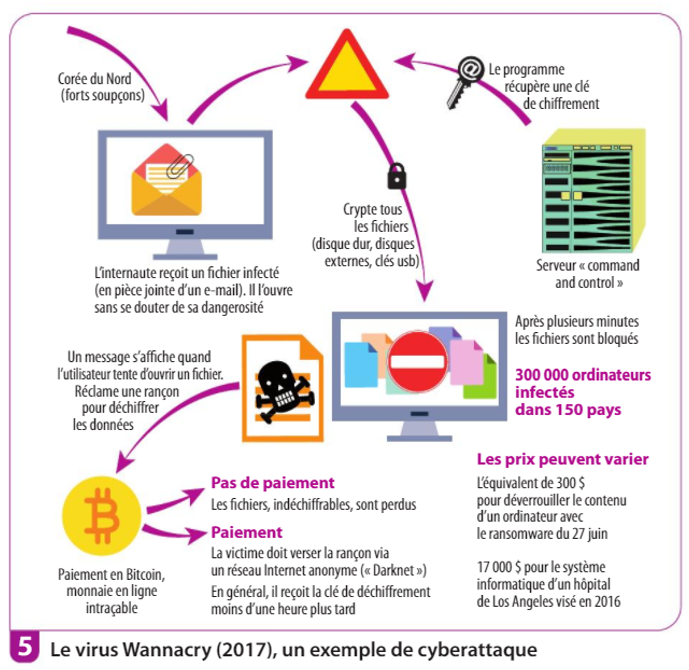

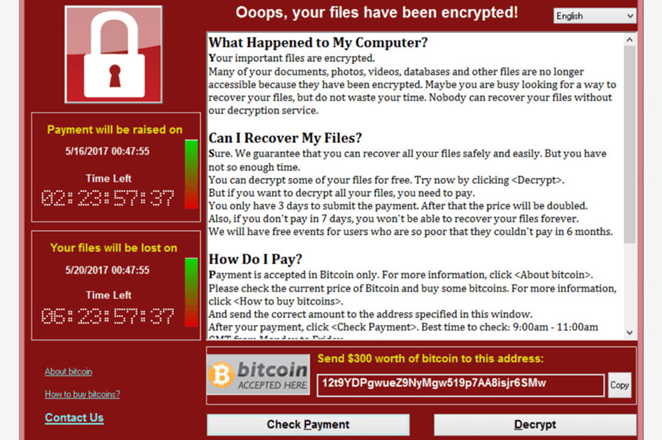

L’innovation scientifique et technologique est encore plus importante aujourd’hui dans le fonctionnement de la puissance militaire. Au cours des années 1990, la « révolution des affaires militaires » a pour objectif de réduire l’implication directe des individus dans le combat grâce aux recours de la technologie. L’usage des nanotechnologies, de l’intelligence artificielle, de drones autonomes de combat s’est développé dans les armées. La maîtrise du savoir informatique est devenue un enjeu fondamental pour mener des cyberattaques. Les services de renseignement étatsunien et israélien ont ainsi lancé le virus informatique Stuxnet pour saboter le programme nucléaire iranien en 2010.

La supériorité technologique et scientifique peut conférer un avantage décisif à une puissance en cas de conflit. Les deux guerres mondiales ont été, ainsi, des périodes de progrès technologiques majeurs dans le domaine de l’armement mais aussi de la médecine : développement de la bombe atomique ou recherche sur la pénicilline pour soigner les blessés. La mise au point du radar comme de machines à calcul préfigurant les ordinateurs pour percer les codes ennemis, contribuent à donner un ascendant aux Alliés sur les forces de l’Axe durant la 2nde Guerre mondiale parmi d’autres facteurs.

L’innovation scientifique et technologique est encore plus importante aujourd’hui dans le fonctionnement de la puissance militaire. Au cours des années 1990, la « révolution des affaires militaires » a pour objectif de réduire l’implication directe des individus dans le combat grâce aux recours de la technologie. L’usage des nanotechnologies, de l’intelligence artificielle, de drones autonomes de combat s’est développé dans les armées. La maîtrise du savoir informatique est devenue un enjeu fondamental pour mener des cyberattaques. Les services de renseignement étatsunien et israélien ont ainsi lancé le virus informatique Stuxnet pour saboter le programme nucléaire iranien en 2010.

|

|

|

. Le renseignement au service des états:

|

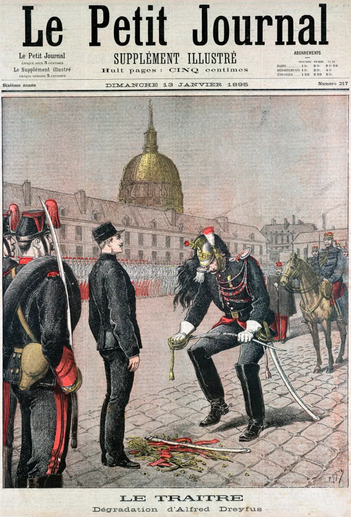

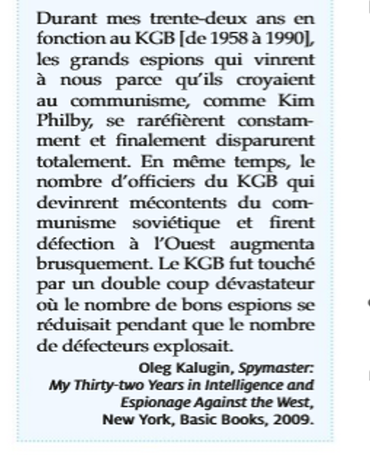

Le titre précis du jalon est « Le renseignement au service des États : les services secrets soviétiques et américains durant la guerre froide ». Le « renseignement » (Intelligence en anglais,razvedka, en russe) désigne la collecte, l’analyse et la diffusion d’informations sur un adversaire, ce qu’on appelle communément l’espionnage. S’y rattache la sécurité, c’est-à-dire le contre-espionnage. Aussi ancien que la guerre, l’espionnage s’est institutionnalisé à partir du XIXe siècle. Le capitaine Alfred Dreyfus a ainsi été accusé d’espionnage en 1894 par la « section de statistiques et de reconnaissances militaires » du Deuxième Bureau (créée en 1871, chargé du renseignement et du contre-espionnage) de l’état-major de l’Armée, au profit de l’équivalent allemand, la Sektion III (créée en 1889) |

Son existence se veut inconnue, à la fois des ennemis, des citoyens et de l’administration de son propre pays. Sa finalité peut être la sécurité, le renseignement ou l’action. Toutefois, depuis la Première guerre mondiale, ces services sont très bureaucratisés et sont donc beaucoup plus visibles. Si la Première guerre mondiale rend permanente l’utilisation de services secrets, c’est la guerre froide qui a normalisé leurs modes de fonctionnement. Le terme même de renseignement a supplanté celui d’espionnage, jugé péjoratif, afin de donner une vision plus positive de ces agences.

Dans ce jalon, il s’agira de présenter en particulier les deux agences de renseignement qui ont œuvré pendant la guerre froide, que sont la CIA et le KGB.

Dans ce jalon, il s’agira de présenter en particulier les deux agences de renseignement qui ont œuvré pendant la guerre froide, que sont la CIA et le KGB.

Les services secrets soviétiques et étasuniens ne se limitent pas aux deux adversaires que sont le KGB

et à la CIA. En fait, la plupart des puissances ont plusieurs services, car ils peuvent dépendre de ministères

différents (la Défense n’ayant pas les mêmes besoins que l’Intérieur, ou que les Affaires étrangères).

et à la CIA. En fait, la plupart des puissances ont plusieurs services, car ils peuvent dépendre de ministères

différents (la Défense n’ayant pas les mêmes besoins que l’Intérieur, ou que les Affaires étrangères).

. Présentez le contexte dans lequel est créée la CIA. Pourquoi le renseignement est-il particulièrement crucial pendant la guerre froide ?

|

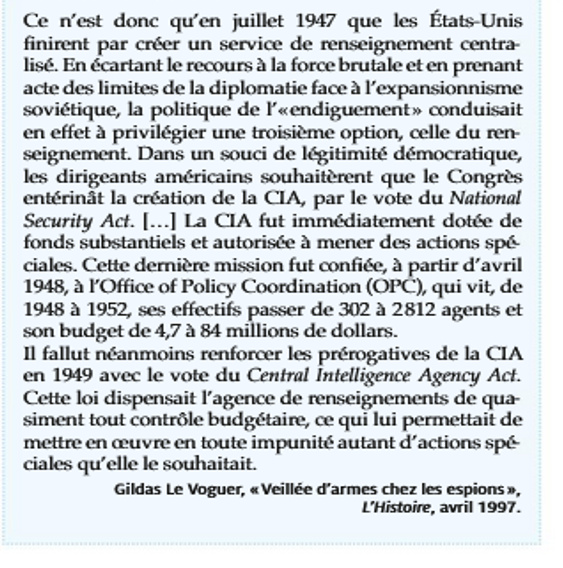

Les Etats-Unis sont le pays à s’être doté le plus tard d’un service secret permanent. Alors que le FBI (Federal Bureau of Investigation) est un service de sécurité, c’est-à-dire un organisme dont la finalité est la protection de l’Etat dont il relève, créé en 1908 (sous le nom de Bureau Of Investigation) ; la CIA (Central Intelligence Agency), n’apparait qu’en 1947, spécialement pour recueillir de l’information contre l’Union soviétique.

La CIA est fondée dans le cadre du National Security Act, qui est une loi fédérale réorganisant les forces armées américaines et les services de renseignement. Son quartier général se situe à Langley en Virginie, tandis que le centre de formation de ses agents est situé dans Camp Peary, en Virginie (lieu de formation dénommé « The Farm »). |

En 1949, la CIA obtient l’autorisation de dissimuler son organisation, ses membres, son budget. Au nom du secret défense, la CIA ne rend pas compte devant le Congrès de la façon dont le budget est utilisé.

Si la CIA n’espionne pas sur le territoire américain, elle effectue toutefois certaines opérations aux Etats-Unis comme le recrutement de personnes étrangères résidant aux Etats-Unis et pouvant donner des informations sur leurs pays d’origine. La CIA est placée directement sous l’autorité du Président des Etats-Unis.

Si la CIA n’espionne pas sur le territoire américain, elle effectue toutefois certaines opérations aux Etats-Unis comme le recrutement de personnes étrangères résidant aux Etats-Unis et pouvant donner des informations sur leurs pays d’origine. La CIA est placée directement sous l’autorité du Président des Etats-Unis.

|

La CIA n’est pas la seule agence de renseignement aux Etats-Unis. Il y a aussi la NSA créée en 1952 et qui est un organisme gouvernemental chargé du renseignement d’origine électromagnétique et de la sécurité des systèmes d’information du gouvernement américain. Cet organisme dépend du Département de la Défense. Elle gère donc les activités de cryptologie du gouvernement américain. Contrairement à la CIA qui a été reconnue officiellement dès sa création, la NSA a été fondée secrètement et n’a été reconnue qu’en 1957.

|

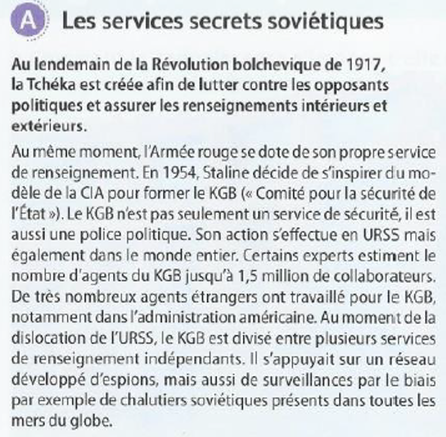

L’existence de services d’espionnage est largement antérieur à la proclamation de l’Union des républiques socialistes soviétiques en 1924 : ils datent de l’Empire russe.

La révolution d’Octobre remplace toutes les institutions de l’ancien régime : en 1917 l’Okrana laisse la

place à la Tchéka .

La révolution d’Octobre remplace toutes les institutions de l’ancien régime : en 1917 l’Okrana laisse la

place à la Tchéka .

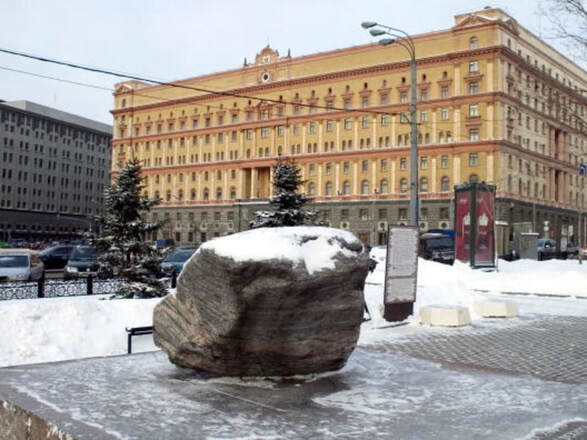

|

Cette police politique change ensuite plusieurs fois de nom, Elle est renommée la Guépéou ou GPU en 1922... la police politique redevient indépendante en 1954 sous le nom de KGB

Les services de renseignements existaient déjà en URSS avec le GRU, qui est la Direction principale du renseignement, un service militaire chargé du renseignement. Mais le KBG supplante peu à peu tous les organes du renseignement soviétiques, car ses prérogatives lui permettent de collecter des renseignements à la fois dans le domaine militaire et civil. Il perdure jusqu’en 1991. |

En URSS il a le rôle de police politique, il est donc chargé du renseignement intérieur, du contre-espionnage,

de la contre-subversion, de la répression des opposants et groupes religieux (confiée à la direction de la

« protection de la Constitution »), de la lutte contre la corruption, de la surveillance des militaires et policiers, ainsi que de la censure.

Pour la protection des frontières, des armes nucléaires et du gouvernement, le KGB dispose de ses propres forces armées, composées des gardes-frontières, des forces de sécurité et du régiment du Kremlin.

de la contre-subversion, de la répression des opposants et groupes religieux (confiée à la direction de la

« protection de la Constitution »), de la lutte contre la corruption, de la surveillance des militaires et policiers, ainsi que de la censure.

Pour la protection des frontières, des armes nucléaires et du gouvernement, le KGB dispose de ses propres forces armées, composées des gardes-frontières, des forces de sécurité et du régiment du Kremlin.

La participation du KGB au putsch de Moscou en août 1991 se solde par son démantèlement : le

renseignement extérieur est désormais séparé : La Russie a gardé la séparation en deux institutions : d’une part le SVR chargé du renseignement extérieur, d’autre part le FSK chargé du renseignement intérieur (l’antiterrorisme).

renseignement extérieur est désormais séparé : La Russie a gardé la séparation en deux institutions : d’une part le SVR chargé du renseignement extérieur, d’autre part le FSK chargé du renseignement intérieur (l’antiterrorisme).

|

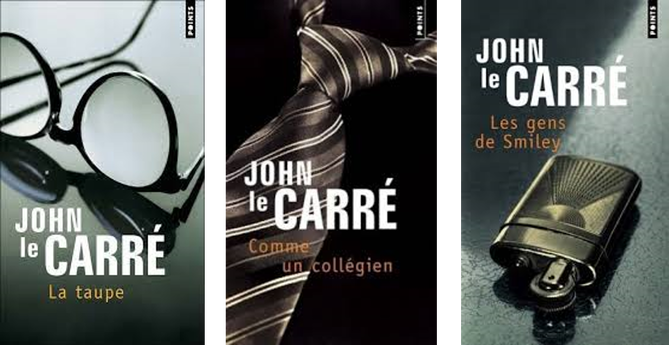

Traditionnellement, le principal travail des services secrets est le renseignement d’origine humaine

Il va de la simple discussion avec les habitants, jusqu’à l’agent infiltré (une taupe) dans les services adverses ou les appareils d’État, en passant par les informateurs, les « honorables correspondants » ou autres « amis de la cause », les contacts (gérés chacun par un officier traitant ou un contrôleur, qui fait la liaison avec le Centre), les agents dormants, les interrogatoires de prisonniers (les « langues »), l’observation ou la filature, ainsi que les transfuges (qui changent de camp) et agents doubles. Le recrutement d’agents étrangers se fait au choix selon quatre leviers, les MICE : money, ideologie, contraint (coercition) et ego (vanité)....la coercition pouvant être du chantage, des menaces ou de la torture. |

Le personnel diplomatique, culturel et commercial des ambassades peut ainsi avoir un caractère mixte,

ce qui était tout particulièrement le cas pour les Soviétiques (souvent un attaché culturel d’ambassade ou du consulat), ce qui leur garantie l’immunité diplomatique, mais ils peuvent être expulsés. Officiellement, les stations de la CIA ne sont pas sous couverture diplomatique (opposition du département d’État)

ce qui était tout particulièrement le cas pour les Soviétiques (souvent un attaché culturel d’ambassade ou du consulat), ce qui leur garantie l’immunité diplomatique, mais ils peuvent être expulsés. Officiellement, les stations de la CIA ne sont pas sous couverture diplomatique (opposition du département d’État)

Pendant toute la première partie de la guerre froide, plusieurs Occidentaux vont ainsi devenir des

agents informateurs des services secrets soviétiques souvent par sympathie socialiste, par anti-impérialisme, par antifascisme ou par idéalisme pacifiste.

De même, des Soviétiques vont fournir des renseignements aux services secrets étasuniens par rejet des injustices, des persécutions ou de la corruption en URSS.

agents informateurs des services secrets soviétiques souvent par sympathie socialiste, par anti-impérialisme, par antifascisme ou par idéalisme pacifiste.

De même, des Soviétiques vont fournir des renseignements aux services secrets étasuniens par rejet des injustices, des persécutions ou de la corruption en URSS.

|

Lona et Morris Cohen après avoir été libérés de prison en 1969

|

Un exemple parmi d'autres avec Morris Cohen et Leontine Petka, un couple d’Étasuniens d’origines ukrainienne et polonaise, membres du Parti communiste des Etats-Unis. Elle participe à partir de 1945 comme courrier à l’espionnage du projet Manhattan ; le réseau soviétique étant ensuite démantelé aux Etats-Unis, le couple s’enfuit donc en 1950 par le Mexique. En 1954, ils s’installent en Angleterre comme bouquinistes, se faisant passer pour les Canadiens Helen et Peter Kroger. En 1959, ils recrutent deux fonctionnaires de la base sous-marine de Portland (Portland Spy Ring) : découverts, ils sont arrêtés en 1961 et condamnés à 20 et 25 ans de prison. Ils sont finalement échangés en 1969 contre Gerald Brooke (un prof britannique arrêté en 1965 lors d’un voyage en URSS pour « activité subversive antisoviétique »). |

Quant à l’espionnage sur les territoires du bloc socialiste, il est particulièrement difficile en raison du

contrôle des populations et de l’espionnite généralisée, mais les services secrets occidentaux peuvent

s’appuyer sur les sentiments nationalistes ou religieux (notamment en Europe orientale). Les frontières

deviennent de plus en plus étanches, notamment après la construction du « mur de protection

antifasciste » qui encercle Berlin-Ouest de 1961 à 1989

contrôle des populations et de l’espionnite généralisée, mais les services secrets occidentaux peuvent

s’appuyer sur les sentiments nationalistes ou religieux (notamment en Europe orientale). Les frontières

deviennent de plus en plus étanches, notamment après la construction du « mur de protection

antifasciste » qui encercle Berlin-Ouest de 1961 à 1989

|

Dans quelques cas, un service secret peut avoir des agents au sein même des services adverses (infiltration, ou noyautage), ou au sein des appareils gouvernementaux.

Le meilleur exemple est Kim Philby, recruté par la GRU avec d’autres étudiants à Cambridge (les « Cinq de Cambridge », alias les Magnificent Five) dans les années 1930.. découvert, il se réfugie à Moscou en 1962. L’équivalent dans l’autre camp est Dimitri Poliakov, major-général du GRU, qui a été un informateur de la CIA de 1961 jusqu’à sa prise de retraite en 1980. Arrêté en 1986 par le KGB, il est exécuté en 1988. L'ancien diplomate britannique Kim Philby lors d'une conférence de presse au domicile de ses parents à Londres en novembre 1955. Photographie: AP

|

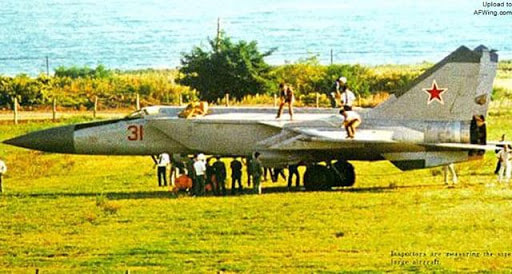

Le MiG-25 du lieutenant Viktor Ivanovich Belenko, qui a

fait défection en 1976...et se pose au nord du Japon.

fait défection en 1976...et se pose au nord du Japon.

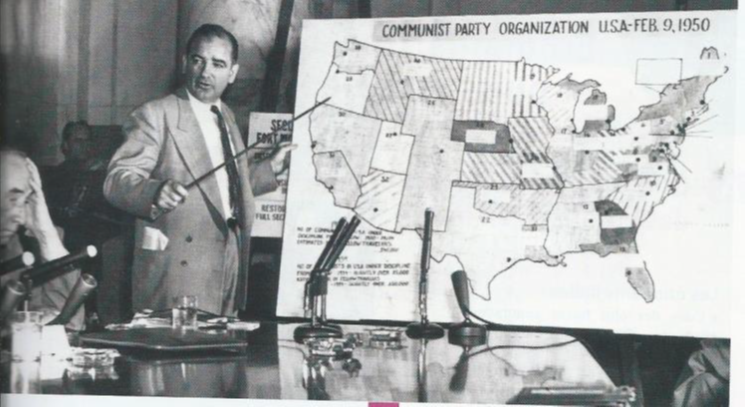

La traque aux espions fait rage des 2 cotés...comme le maccarthysme aux Etats Unis (1950 / 1954)

|

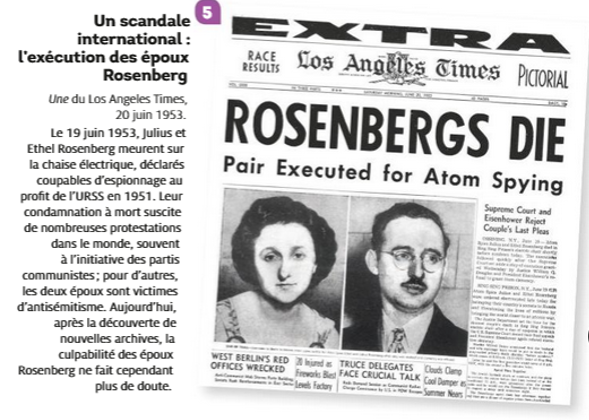

Le couple Rosenberg est condamné à mort en 1951 et exécuté en 1953 : citoyens américains, ils ont été accusés d’avoir transmis des renseignements sur la fabrication de la bombe A. La sévérité de la justice américaine à leur égard tient à plusieurs raisons : la gravité de la trahison que représente la transmission des secrets d’une arme pouvant servir à anéantir la nation américaine ainsi que la volonté, en se montrant implacable, de dissuader de futurs actes de trahison et d’apaiser le sentiment d’insécurité du peuple américain qui a l’impression que les agents communistes sont partout. Mais cette sévérité est exceptionnelle. Ainsi des agents peuvent être expulsés ou échangés lorsqu’ils ont un intérêt stratégique. Karel Köcher, un espion soviétique, est remis à l’URSS en 1986 par les EU en échange d’un dissident soviétique auquel elle offre l’asile politique.

|

|

Le renseignement technique

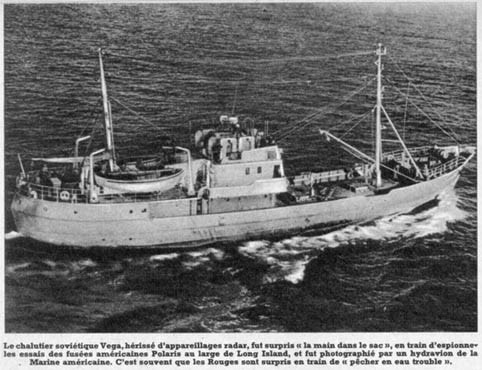

Le progrès a permis de rajouter le renseignement d’origine technique. Le renseignement d’origine électromagnétique désigne les interceptions de la correspondance (télégrammes et courriels), ainsi que les écoutes téléphoniques et hertziennes (radio).Comme les messages sont très souvent codés, chaque agence emploi un service de cryptographie L’océan couvrant 71 % de la surface de la planète, les services de renseignement utilisent régulièrement des navires-espions, notamment les gros chalutiers soviétiques et britanniques. Les navires de combat peuvent mener des opérations de mesures et de contre-mesures électroniques. Moins visibles et vulnérables, les sous-marins sont aussi utilisés pour capter les émissions radio |

À terre, des camionnettes équipées de récepteurs (VHF, téléphones cellulaires, etc.) sont employées

discrètement. Chaque puissance a ses stations d’écoute radio : pour la NSA, les plus connues sont à Berlin-

Ouest, en Bavière et au Japon. Les Soviétiques font de même, notamment à Cuba de 1962 à 2002

discrètement. Chaque puissance a ses stations d’écoute radio : pour la NSA, les plus connues sont à Berlin-

Ouest, en Bavière et au Japon. Les Soviétiques font de même, notamment à Cuba de 1962 à 2002

|

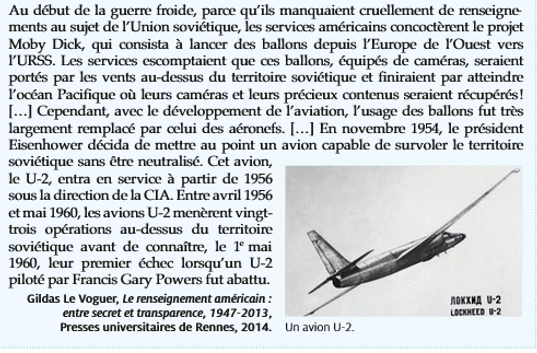

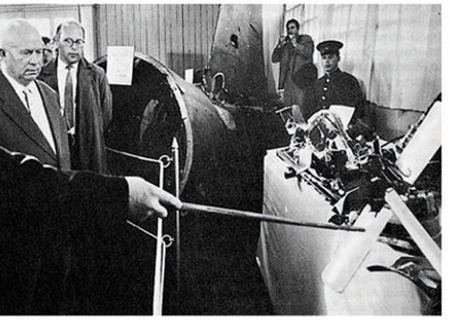

Le renseignement d’origine optique correspond aux photographies aériennes (par ballons, avions ou drones) et satellites. Si les États peuvent contrôler leur territoire, leurs eaux territoriales et leur espace aérien respectifs, ils ne peuvent que tolérer la présence d’observateurs sur, dans et au-dessus des eaux internationales, ainsi que dans l’espace extraatmosphérique. D’où l’usage d’avions et de satellites d’observation.

La CIA a pratiqué des vols de reconnaissance au-dessus du territoire soviétique de 1957 à 1960. Le 1er mai 1960, un avion-espion U-2 est abattu près de Tcheliabinsk (le vol était du Pakistan à la Norvège) ; son pilote, Francis Gary Powers, est ensuite échangé le 10 février 1962 contre le chef de réseau William Fischer (alias Emil Robert Goldfus, arrêté en 1957) sur le pont de Glienicke (entre Potsdam et Berlin). |

Le premier satellite de reconnaissance étasunien est envoyé en orbite basse en 1959, celui soviétique en

1961. Ils sont capables de prendre des photos, mais avec au début une durée de vie courte (d’un jour à

quelques mois), d’où des lancements se succédant.

Les stations radars sont spécialisées dans la détection des avions, missiles et satellites, les hydrophones

dans celle des navires, notamment les sous-marins (enregistrant les bruits d’hélice), les détecteurs

infrarouges repèrent les lancements de fusée, les détecteurs radiologiques les explosions nucléaires (lors

des tests atmosphériques), etc.

Pour repérer le lancement d’une fusée, les deux superpuissances ont envoyé en orbite à partir des

années 1970 des satellites d’alerte précoce embarquant des capteurs infrarouge.

Depuis les années 1950, les Etats-Unis ont déployé des réseaux sonars permanents, d’abord le long de

leurs côtes, puis entre le Groenland, l’Islande et le Royaume-Uni, enfin au large de l’Extrême-Orient russe.

Les Soviétiques ont fait de même en mer Blanche, mer de Barents et en mer d’Okhotsk.

1961. Ils sont capables de prendre des photos, mais avec au début une durée de vie courte (d’un jour à

quelques mois), d’où des lancements se succédant.

Les stations radars sont spécialisées dans la détection des avions, missiles et satellites, les hydrophones

dans celle des navires, notamment les sous-marins (enregistrant les bruits d’hélice), les détecteurs

infrarouges repèrent les lancements de fusée, les détecteurs radiologiques les explosions nucléaires (lors

des tests atmosphériques), etc.

Pour repérer le lancement d’une fusée, les deux superpuissances ont envoyé en orbite à partir des

années 1970 des satellites d’alerte précoce embarquant des capteurs infrarouge.

Depuis les années 1950, les Etats-Unis ont déployé des réseaux sonars permanents, d’abord le long de

leurs côtes, puis entre le Groenland, l’Islande et le Royaume-Uni, enfin au large de l’Extrême-Orient russe.

Les Soviétiques ont fait de même en mer Blanche, mer de Barents et en mer d’Okhotsk.

Les opérations spéciales = les services secrets ne font pas que collecter du renseignement : ils ont tous un

« service action » plus ou moins développé.

L’action peut être psychologique, pour influencer une partie des populations et des décideurs, changer les rapports de force politiques, ou encourager les défections.

Partout dans le monde, des syndicats et des partis politiques vont recevoir de l’aide des deux superpuissances, fournissant des directives, des formations et des financements. Si l’URSS soutien ceux

affiliés à l’Internationale communisme (au sein du Kominform, de 1947 à 1956) mais pas ceux trotskistes, maoïstes ou anarchistes, les Etats-Unis vont faire de même avec ceux libéraux ou même souvent ceux d’extrême-droite (notamment les dictatures d’Amérique latine).

Les différents médias sont ainsi mis à contribution

« service action » plus ou moins développé.

L’action peut être psychologique, pour influencer une partie des populations et des décideurs, changer les rapports de force politiques, ou encourager les défections.

Partout dans le monde, des syndicats et des partis politiques vont recevoir de l’aide des deux superpuissances, fournissant des directives, des formations et des financements. Si l’URSS soutien ceux

affiliés à l’Internationale communisme (au sein du Kominform, de 1947 à 1956) mais pas ceux trotskistes, maoïstes ou anarchistes, les Etats-Unis vont faire de même avec ceux libéraux ou même souvent ceux d’extrême-droite (notamment les dictatures d’Amérique latine).

Les différents médias sont ainsi mis à contribution

|

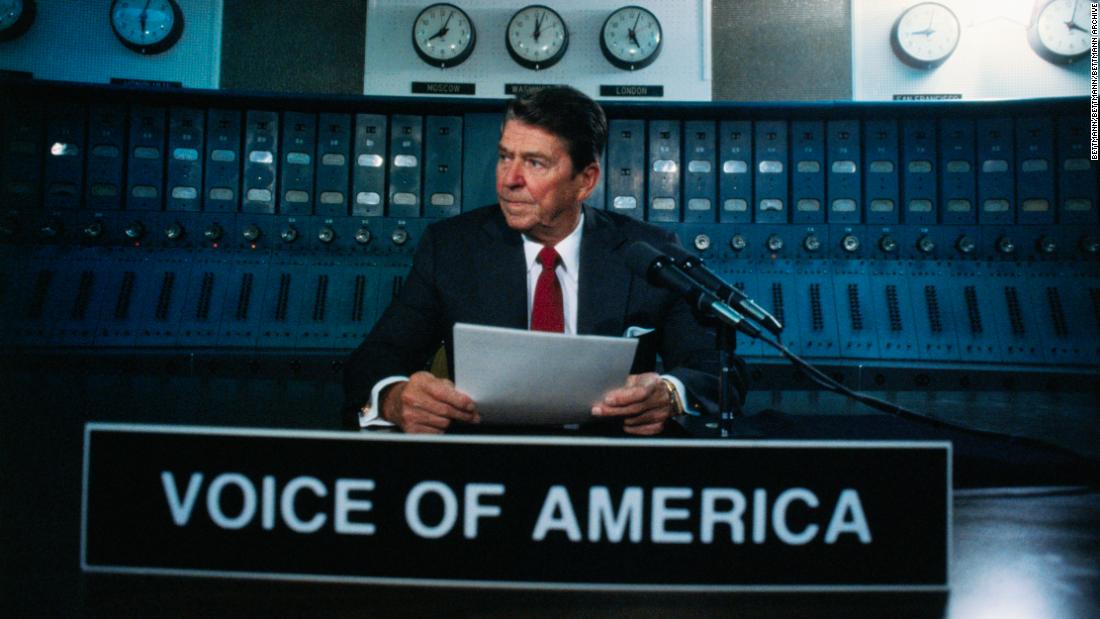

Propagande et contre-propagande des deux camps s’affrontent, avec par exemples Voice of America (radio fondée en 1942, rajoutant la télé à partir des années 1980) ou Radio Free Europe (depuis 1950), qui ciblent les habitants du bloc socialiste.

Les fausses informations furent nombreuses, comme celles de l’opération Infection du KGB en 1983, accusant les chercheurs américains d’avoir créé le VIH. |

Les services secrets furent largement impliqués dans les actions d’intoxication destinées à tromper et manipuler l’adversaire sur les capacités et les opérations militaires conventionnelles.

Le vol de documents et l’interception de messages sont complétés par quelques opérations de récupération à grand frais, tel que celle du sous-marin soviétique K-129 (un modèle Golf II) perdu en mer en 1968 (à mi-chemin entre le Kamtchatka et Hawaï) et reposant par 4 800 m de profondeur : sa tentative de renflouement par le Glomar Explorer en 1974 s’est terminée par sa rupture en deux lors de la remontée.

Le vol de documents et l’interception de messages sont complétés par quelques opérations de récupération à grand frais, tel que celle du sous-marin soviétique K-129 (un modèle Golf II) perdu en mer en 1968 (à mi-chemin entre le Kamtchatka et Hawaï) et reposant par 4 800 m de profondeur : sa tentative de renflouement par le Glomar Explorer en 1974 s’est terminée par sa rupture en deux lors de la remontée.

Les services secrets sont assez régulièrement accusés de pratiquer le sabotage et l’assassinat, les

médias occidentaux accusant ainsi le KGB d’avoir tué l’Ukrainien Stepan Andriïovytch Bandera en 1959 à

Munich (avec un pistolet à cyanure), le Bulgare Georgi Ivanov Markov en 1978 à Londres (avec un

parapluie à la ricine).

Ces services ont fournit leur soutien à plusieurs coup d’État ou groupe d’insurgés, leur apportant

financement, armement, formation et renseignement, tel que la CIA en Albanie (1950), en Iran (1953), au

Guatemala (1954), à Cuba (1961, baie des Cochons), au Chili (1973), au Nicaragua (1985-1987, affaire Iran-

Contras) ou en Afghanistan (1979-1992).

Les services de renseignement sont impliqués dans les opérations de contre-guérilla,

médias occidentaux accusant ainsi le KGB d’avoir tué l’Ukrainien Stepan Andriïovytch Bandera en 1959 à

Munich (avec un pistolet à cyanure), le Bulgare Georgi Ivanov Markov en 1978 à Londres (avec un

parapluie à la ricine).

Ces services ont fournit leur soutien à plusieurs coup d’État ou groupe d’insurgés, leur apportant

financement, armement, formation et renseignement, tel que la CIA en Albanie (1950), en Iran (1953), au

Guatemala (1954), à Cuba (1961, baie des Cochons), au Chili (1973), au Nicaragua (1985-1987, affaire Iran-

Contras) ou en Afghanistan (1979-1992).

Les services de renseignement sont impliqués dans les opérations de contre-guérilla,

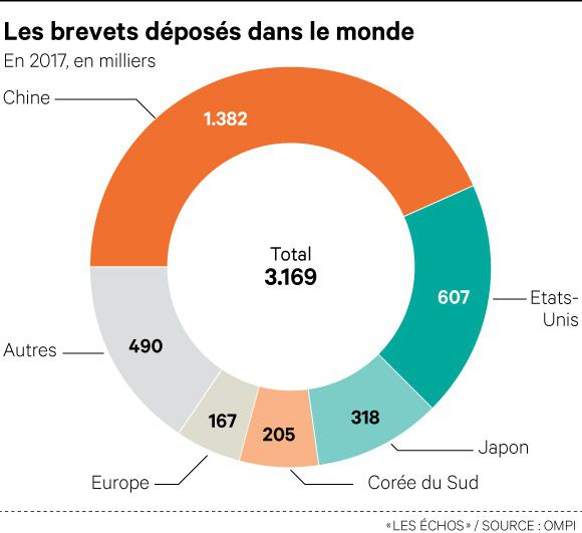

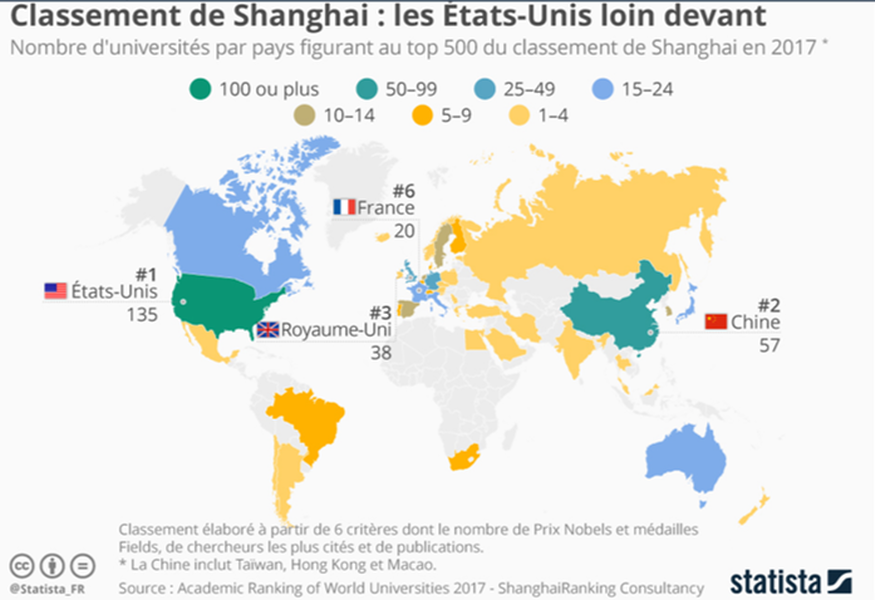

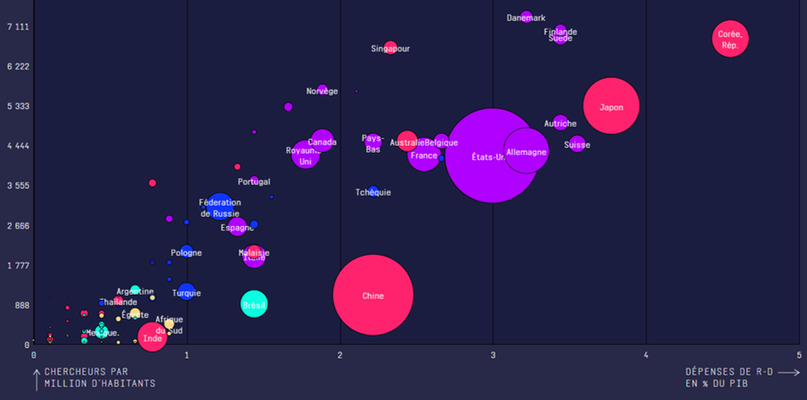

II) La connaissance, fondement de la puissance

L'accès à la connaissance est un enjeu majeur des relations entre États sur les plans politique, géopolitique, économique. Il permet aux Etat de s’affirmer face à leurs concurrents, en renforçant leur soft power (rayonnement intellectuel) comme leur hard power : Ainsi durant la guerre froide (1947-1991), les deux Grands (Etats-Unis et URSS) développent de puissants services de renseignement, outils d'une guerre secrète destinée à ce que chacun obtienne (ou conserve) une avance décisive sur l’autre.

Dans le contexte de la mondialisation actuelle, la circulation des connaissances est également un aspect essentiel de la compétition entre États.

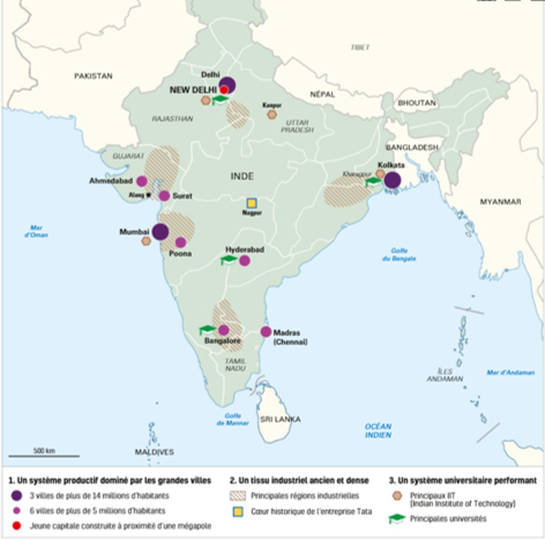

Après le jalon précédent qui optait pour une approche politico-historique, celui-ci a pour ambition d’étudier

les manières dont l’Inde acquiert la connaissance pour en faire un levier de puissance, ainsi que les flux humains et technologiques planétaires qui en découlent.

Dans le contexte de la mondialisation actuelle, la circulation des connaissances est également un aspect essentiel de la compétition entre États.

Après le jalon précédent qui optait pour une approche politico-historique, celui-ci a pour ambition d’étudier

les manières dont l’Inde acquiert la connaissance pour en faire un levier de puissance, ainsi que les flux humains et technologiques planétaires qui en découlent.

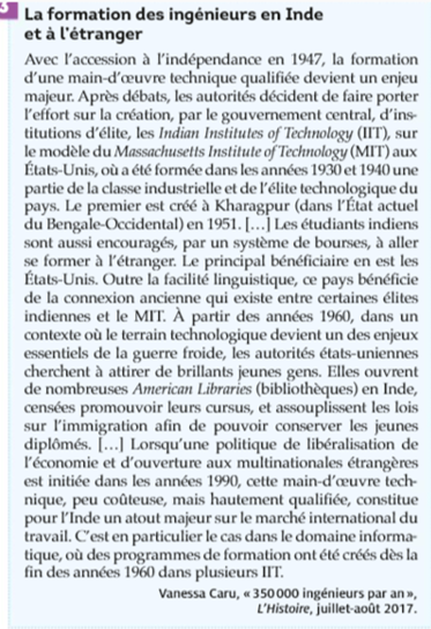

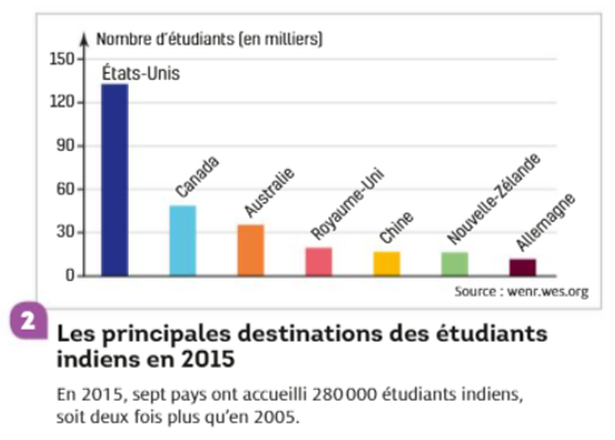

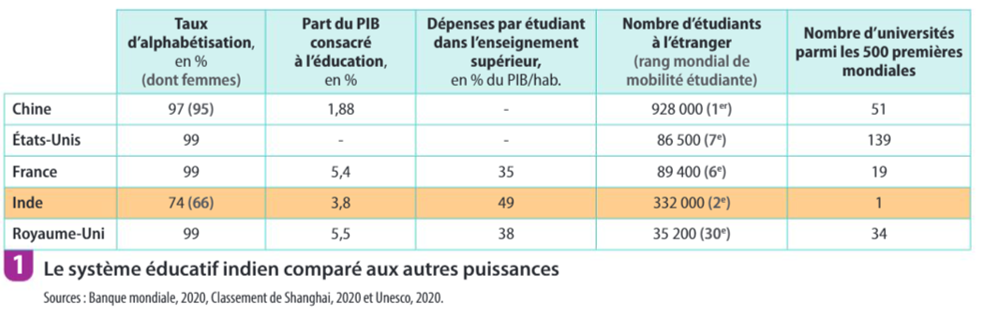

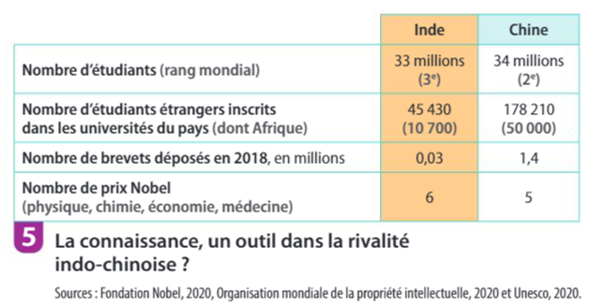

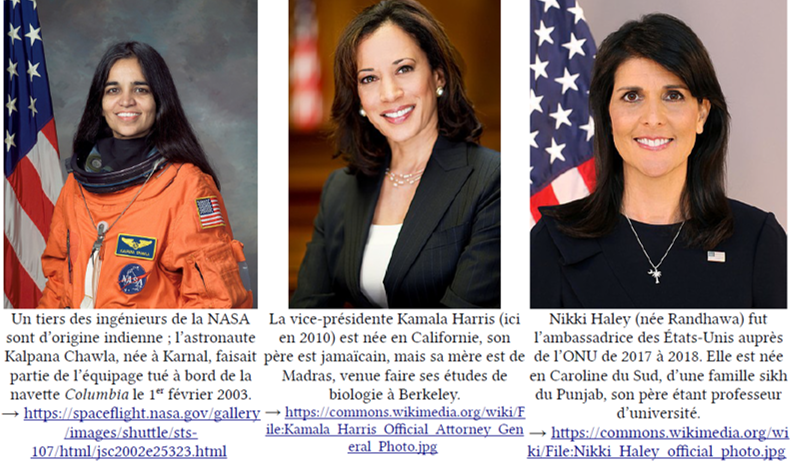

a) étudiants ,transferts de technologie et puissance économique: l'exemple de l'Inde

|

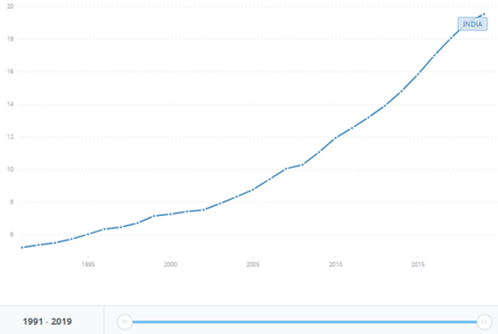

PIB indien nominal 1960-2019, en milliers de milliards de $.

source: la banque mondiale

|

l’Inde est devenue un des États les plus puissants du monde.